by Exclaimer

Accédez instantanément aux informations de connexion avec notre nouvelle fonctionnalité Audit Log

31 January 2024

0 min read

Dans le monde d'aujourd'hui où chaque seconde compte, les entreprises doivent maintenir un flux de travail fluide pour maximiser leur productivité. L'un des défis majeurs auxquels les entreprises sont confrontées est le suivi des informations de connexion des utilisateurs, ce qui peut être compliqué et chronophage. Pour relever ce défi, nous avons mis au point notre dernière fonctionnalité, Audit Log.

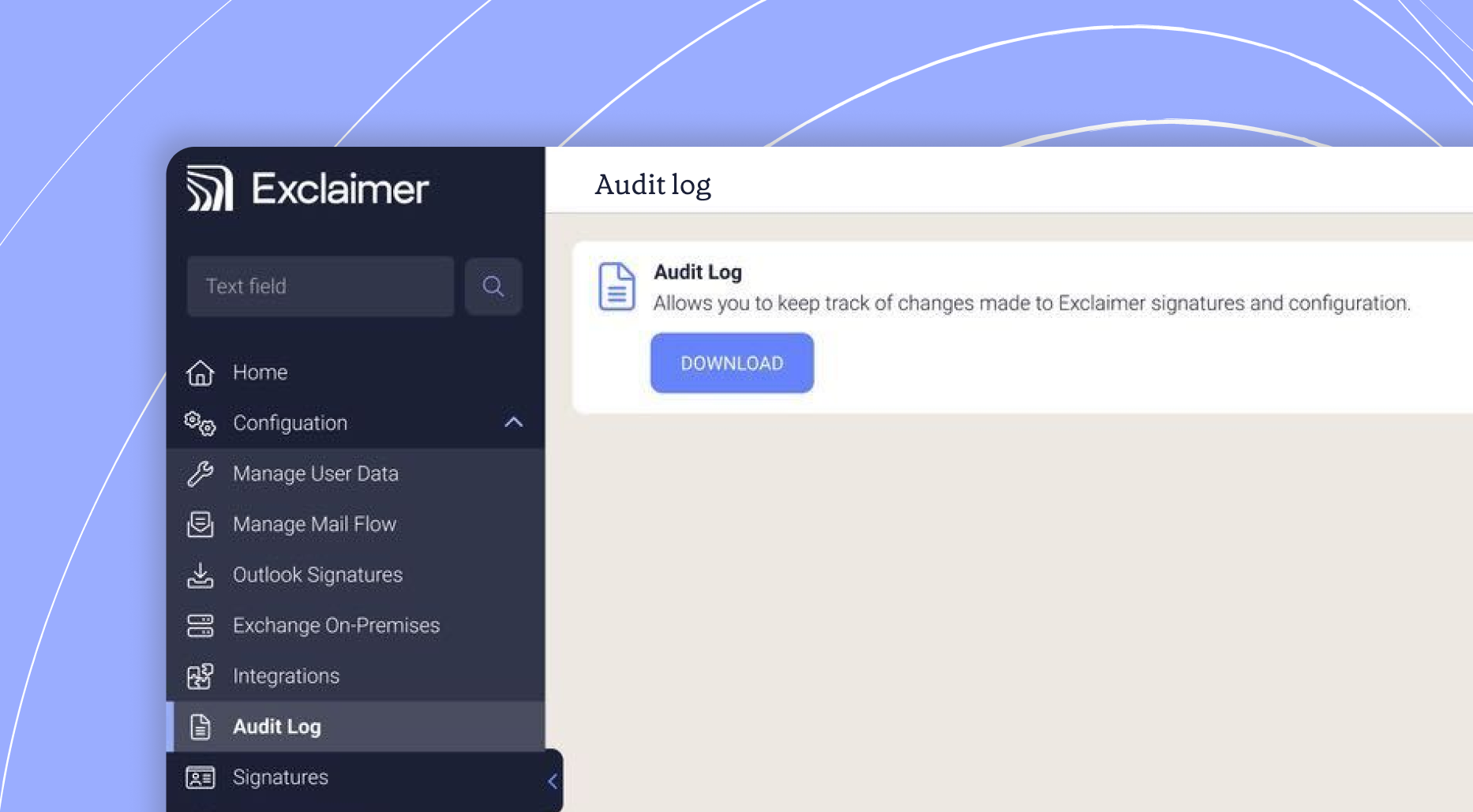

Cette nouvelle fonctionnalité, spécialement conçue pour les rôles de propriétaire Exclaimer, vous permet de suivre facilement les horodatages des connexions des utilisateurs au sein de notre solution de gestion de signatures d'emails. Cela signifie que l'ouverture de tickets de support et la recherche manuelle dans les journaux font désormais partie du passé.

Découvrez comment la nouvelle fonctionnalité Audit Log peut vous aider à rationaliser votre flux de travail.

Notre nouvelle fonctionnalité offre :

Accès instantané

La fonctionnalité Audit Log offre des informations immédiates sur les activités de votre système. Elle vous permet de télécharger instantanément un fichier CSV contenant les détails de connexion dont vous avez besoin : date/heure, nom d'utilisateur, rôle et événement (connexion). Cela permet un accès rapide aux informations, vous faisant gagner du temps et rendant le processus plus efficace. Avec la nouvelle fonctionnalité, vous n'aurez plus besoin d'ouvrir des tickets de support à chaque fois que vous avez besoin des détails de connexion ou de chercher manuellement dans les journaux.

Sécurité et conformité

Les informations de connexion sont sensibles et toute personne qui y accède pourrait compromettre la confidentialité et la sécurité des données. C'est pourquoi notre fonctionnalité Audit Log n'est disponible que pour les rôles de propriétaire. Nous prenons très au sérieux la conformité au RGPD et nous nous assurons que les informations restent entre les mains de ceux qui ont la plus grande responsabilité.

Amélioration de la récupération des données

Vous pouvez désormais aller au-delà des contraintes d'une semaine. Vous pouvez récupérer des données historiques, ce qui offre une vue complète de l'activité de connexion de votre système.

Facilité d'utilisation

La conception conviviale de l'Audit Log facilite la navigation et le téléchargement. Vous pouvez accéder à la fonctionnalité depuis la section Configuration du volet gauche. L'interface facilite la navigation et le téléchargement de votre fichier CSV en un seul clic.

Notre équipe travaille en permanence pour vous fournir des solutions efficaces et performantes à vos problèmes commerciaux. Restez à l'écoute pour les prochaines itérations, notamment l'extension des rôles d'utilisateurs autorisés et l'ajout de plus de détails à l'Audit Log, tels que la mise à jour ou la suppression d'un modèle.

Commencez dès aujourd'hui à améliorer votre efficacité

Les clients existants devront être sur notre formule Pro pour accéder à notre nouvelle fonctionnalité. Si vous êtes sur nos formules Starter ou Standard ou notre ancien package Signature Management Cloud, prenez contact avec notre équipe commerciale pour discuter des options de mise à niveau.

Vous n'êtes pas encore client Exclaimer ? Commencez un essai gratuit ou réservez une démonstration en ligne pour pouvoir commencer à accéder à cette fonctionnalité et à bien d'autres.