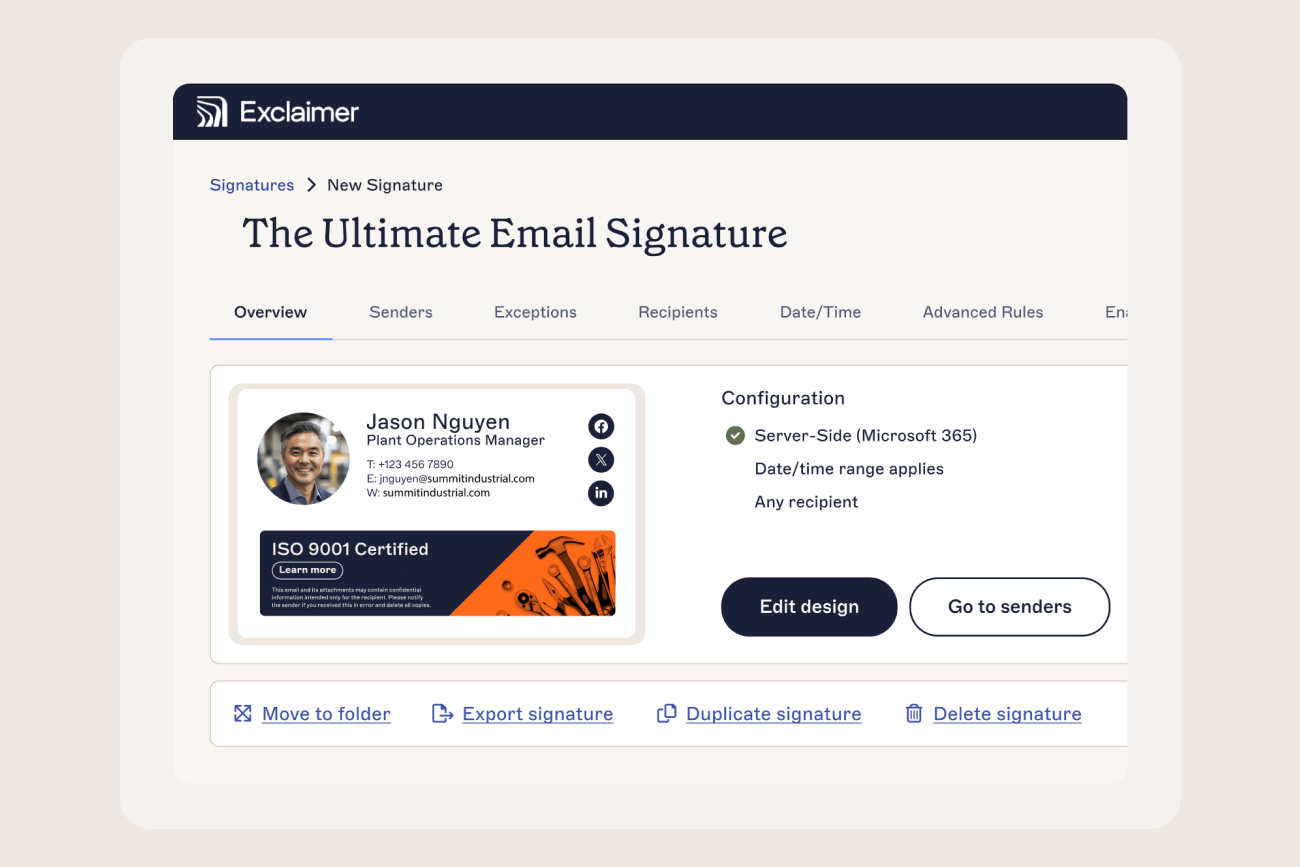

Ce que les équipes IT doivent savoir sur l'intégration d'Exclaimer dans votre écosystème technologique

Découvrez comment Exclaimer s’intègre à Microsoft 365, Google Workspace, les outils CRM, et bien plus encore. Un guide technique conçu pour les professionnels IT qui évaluent la compatibilité du produit.