by Exclaimer

Wie IT-Teams 2025 Effizienz und Sicherheit in Einklang bringen können

9 January 2025

0 min read

Zu Beginn des Jahres 2025 stehen IT-Teams unter Druck, zahlreiche Projekte gleichzeitig umzusetzen. Ganz oben auf der Liste? Smarter arbeiten und dabei sicher bleiben (und andere Teams dabei unterstützen, dasselbe zu tun). Ein effizienteres Team aufzubauen und gleichzeitig Systeme und Kommunikation zu schützen, ist nicht nur ein „Nice-to-have“, sondern entscheidend, um wettbewerbsfähig zu bleiben. Die richtige Technologie kann den Unterschied machen, wenn es darum geht, Aufgaben zu optimieren und manuelle Arbeit zu reduzieren. Aber sie muss durch eine solide Sicherheit untermauert sein, um jede Nachricht und Interaktion zu schützen.

Indem IT-Teams smartere Prozesse und Tools priorisieren, die sowohl die Arbeit vereinfachen als auch die Sicherheit verbessern, können sie die Zeit für Support reduzieren, reibungslosere Abläufe gewährleisten und das Wachstum unterstützen. Und das alles, während sie den Ruf des Unternehmens schützen.

Warum Effizienz für IT-Teams wichtig ist

Effizienz ist in der IT-Betrieb wichtig, da sie sich direkt auf Produktivität, Kostenmanagement und Unternehmensleistung auswirkt. Optimierte Prozesse reduzieren den Zeitaufwand für manuelle Aufgaben und ermöglichen IT-Teams, sich auf strategischere Projekte zu konzentrieren.

Automatisierung und standardisierte Workflows minimieren menschliche Fehler. Sie führen zu einer schnelleren Problemlösung und weniger Ausfallzeiten, sodass Systeme reibungslos laufen.

Kosteneffizienz ist ein weiterer entscheidender Faktor. Optimierte Abläufe senken unnötige Ausgaben wie Arbeitsstunden und Ressourcenverschwendung. Letztlich ermöglicht eine effiziente IT-Abteilung dem Unternehmen, wettbewerbsfähig zu bleiben durch:

Automatisierung repetitiver Aufgaben: Kein Zeitverlust mehr durch manuelle Prozesse wie Erstellen von E-Mail-Signaturen für neue Mitarbeiter.

Schnellere Problemlösung: Schnellere Behebungen bedeuten weniger Ausfallzeiten.

Kosteneinsparungen: Optimierte Systeme helfen, Verschwendung zu reduzieren und Supportkosten zu senken.

Additionally, efficient IT operations improve collaboration across departments, ensuring technology supports broader business goals. Efficiency doesn’t just let employees work faster, but also smarter. This means teams can focus on the bigger picture without getting bogged down with endless task lists.

Schutz darf nicht in den Hintergrund treten

Der Schutz der Daten Ihrer Organisation hat direkten Einfluss auf den Ruf und den langfristigen Erfolg Ihres Unternehmens. Cyberbedrohungen entwickeln sich ständig weiter, und eine einzige Schwachstelle kann zu folgenden Problemen führen:

Datenverstöße: Kompromittierung sensibler Informationen.

Markenschäden: Vertrauensverlust durch mangelhafte Sicherheitspraktiken.

Compliance-Probleme: Nichteinhaltung von Datenschutzstandards.

Schwache Sicherheitsmaßnahmen können auch das Vertrauen der Kunden beeinträchtigen, insbesondere wenn sensible Informationen kompromittiert werden. Neben externen Bedrohungen sorgt die Investition in einen robusten Schutz für die Einhaltung von Branchenvorschriften und Datenschutzgesetzen. IT-Sicherheit spielt außerdem eine entscheidende Rolle bei der Aufrechterhaltung der betrieblichen Kontinuität. Sie verhindert Störungen durch Ransomware-Angriffe, Systemausfälle oder interne Bedrohungen.

Den Schutz zu priorisieren bedeutet, proaktiv zu bleiben, Risiken zu minimieren und sicherzustellen, dass Ihr Unternehmen sicher arbeiten kann.

6 Top-Tipps, um das richtige Gleichgewicht zu finden

Das richtige Gleichgewicht zwischen Sicherheit und Effizienz zu finden, bedeutet, beides so auszurichten, dass sie sich ergänzen, anstatt miteinander zu konkurrieren. So geht's:

1.Wählen Sie Tools, die beiden Zielen dienen

Suchen Sie nach Plattformen, die Aufgaben optimieren und automatisieren und gleichzeitig die Sicherheit stärken. Lösungen wie E-Mail-Signatur-Software automatisieren manuelle Prozesse und ermöglichen es verschiedenen Teams, Managementaufgaben zu teilen. Und das alles, während Geschäftskommunikationen geschützt werden.

2. Prozesse standardisieren

Klare, dokumentierte Arbeitsabläufe sorgen für Konsistenz, reduzieren Schwachstellen und machen Aufgaben effizient, ohne den Schutz zu beeinträchtigen.

3. Risikomanagement priorisieren

Identifizieren und adressieren Sie die kritischsten Risiken zuerst. Nicht jeder Prozess benötigt das gleiche Maß an Sicherheit, daher sollten Sie sich auf Bereiche konzentrieren, in denen die Auswirkungen eines Sicherheitsvorfalls am größten wären.

4. Regelmäßige Schulungen und Audits

Die beste Verteidigung für Unternehmen sind die Mitarbeiter. Halten Sie Teams über bewährte Sicherheitspraktiken auf dem Laufenden. Überprüfen Sie regelmäßig sowohl die Prozesseffizienz als auch die Sicherheitsmaßnahmen, um Schwachstellen frühzeitig zu erkennen. Die Schulung von Personal und die Überprüfung von Prozessen ermöglichen es IT-Teams, agil zu bleiben und Risiken zu minimieren. So können Systeme effizient bleiben, ohne die Sicherheit zu gefährden.

5. Einen Zero-Trust-Ansatz übernehmen

Zero Trust ist ein Sicherheitskonzept, das nach dem Prinzip „niemals vertrauen, immer überprüfen“ funktioniert. Es geht davon aus, dass keinem Benutzer, Gerät oder System automatisch vertraut werden sollte. Stattdessen erfordert es eine kontinuierliche Überprüfung von Identität und Zugriffsrechten, bevor Zugriff auf Ressourcen gewährt wird. Entwickeln Sie Strategien, bei denen der Zugriff auf das Notwendige beschränkt ist. Dies gewährleistet sowohl Produktivität als auch Datensicherheit.

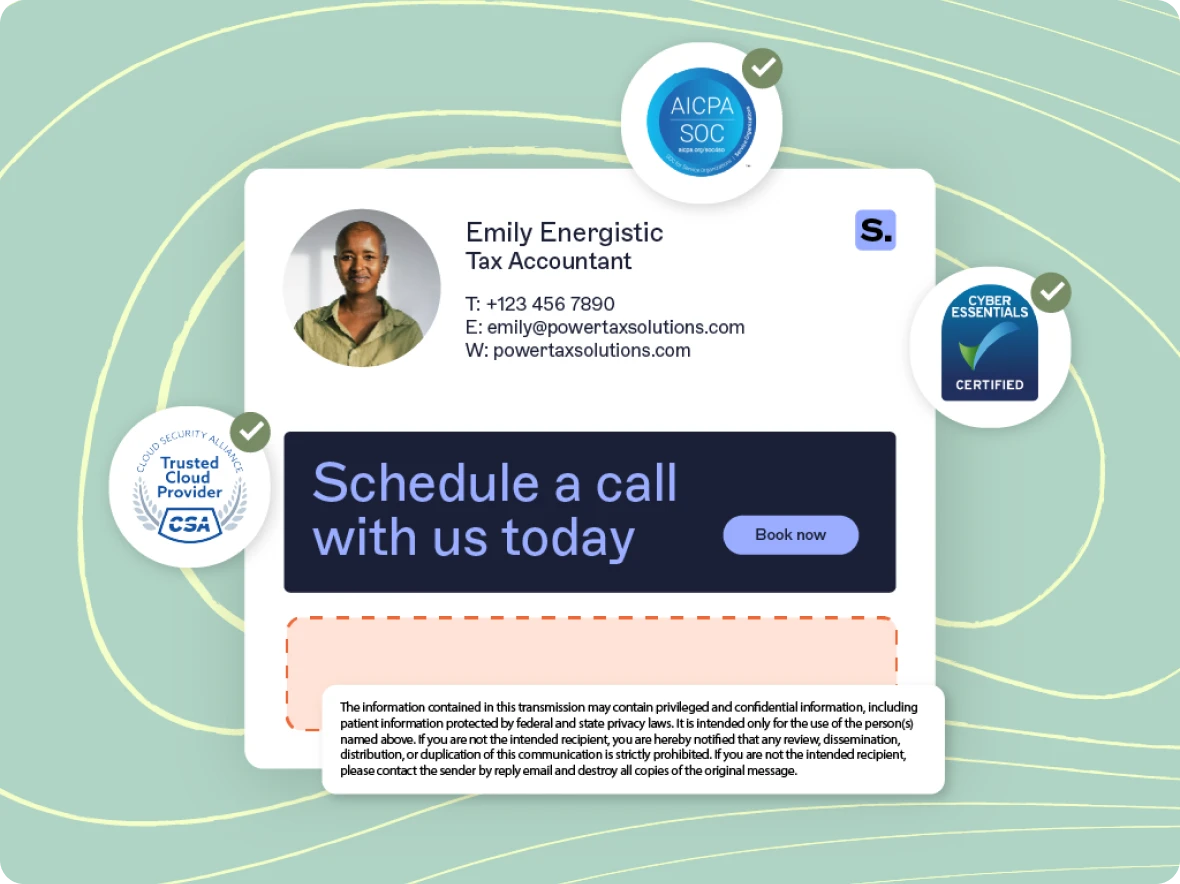

6. Überprüfen Sie die Sicherheitsnachweise von Technologieanbietern

Die richtige Technologie ist Ihre erste Verteidigungslinie und eine Top-Priorität für 48% der IT-Führungskräfte. Der Einsatz von Technologien mit Sicherheitslücken setzt Ihre Organisation erheblichen Bedrohungen aus. Überprüfen Sie sorgfältig die Sicherheitsnachweise jedes Technologieanbieters, den Sie in Betracht ziehen, um sicherzustellen, dass seine Sicherheitsmaßnahmen Ihren eigenen hohen Standards entsprechen. Lesen Sie hier mehr über Zuverlässigkeit und Sicherheit bei Exclaimer.

Zu viel Fokus auf Effizienz ohne ausreichende Sicherheit oder umgekehrt kann zu Problemen führen. Beides in Balance zu bringen, erfordert einen Wandel in der Denkweise. Betrachten Sie Sicherheit als einen Ermöglicher von Effizienz, indem Sie Schutz in optimierte Prozesse integrieren.

Technologie, die man 2025 im Blick haben sollte

Im Jahr 2025 werden IT-Profis Zugang zu fortschrittlichen Tools haben, die sowohl Effizienz als auch Sicherheit verbessern. Hier sind einige bemerkenswerte Beispiele:

Exclaimer's E-Mail-Signaturverwaltungslösung

Exclaimer zentralisiert und automatisiert die Verwaltung von E-Mail-Signaturen, wodurch manuelle Aktualisierungen überflüssig werden. Es ermöglicht außerdem einheitliche und konforme E-Mail-Signaturen für die gesamte Organisation, was das Risiko unbefugter Änderungen reduziert.

SentinelOne Singularity Plattform

Eine KI-gesteuerte Cybersicherheitslösung, die Bedrohungserkennung und Reaktion automatisiert, manuelle Eingriffe reduziert und Sicherheitsmaßnahmen stärkt.

Skybox Security Suite

Bietet umfassendes Sicherheitsmanagement, einschließlich Schwachstellenkontrolle und Firewall-Management. Diese Suite optimiert Arbeitsabläufe und verbessert den Schutz.

Microsoft Azure Sentinel

Ein cloud-natives SIEM (Security Information and Event Management) Tool, das intelligente Sicherheitsanalysen und Bedrohungsinformationen bietet.

Cisco SecureX

Eine integrierte Sicherheitsplattform, die Transparenz vereint, Automatisierung ermöglicht und die Sicherheit über Netzwerk, Endpunkte, Cloud und Anwendungen hinweg stärkt.

Palo Alto Networks Prisma Access

Bietet Secure Access Service Edge (SASE)-Lösungen, die Netzwerk- und Sicherheitsfunktionen in der Cloud kombinieren, um allen Nutzern sicheren und effizienten Zugang zu ermöglichen.

Durch die Integration dieser Tools in Ihre Tech-Stack können IT-Teams problemlos ein Gleichgewicht zwischen Betriebseffizienz und Sicherheit erreichen. Dies wird Organisationen für den Erfolg im Jahr 2025 positionieren.

Schritte für den Einstieg im Jahr 2025

Um Effizienz und Sicherheit in Einklang zu bringen, sollten IT-Teams folgende Schritte befolgen:

1 - Aktuelle Systeme überprüfen

Analysieren Sie bestehende Tools, Prozesse und Sicherheitsmaßnahmen, um Ineffizienzen und Schwachstellen zu identifizieren. So lassen sich Bereiche klarer definieren, in denen Verbesserungen notwendig sind.

2 - Prioritäten festlegen

Richten Sie die IT-Ziele an den Geschäftsanforderungen aus. Klären Sie, was „Effizienz“ und „Sicherheit“ für Ihre Organisation bedeuten, damit beide Aspekte gleichermaßen in die Entscheidungsfindung einfließen.

3 - Klare Richtlinien erstellen

Entwickeln Sie Richtlinien für den Umgang mit Daten, den Zugriff auf Software und das Arbeiten aus der Ferne, die Sicherheit und Benutzerfreundlichkeit ausbalancieren. Stellen Sie sicher, dass alle Richtlinien leicht verständlich und umsetzbar sind.

4 - Überwachen und anpassen

Nutzen Sie Tools wie Microsoft Azure Sentinel, um die Systemleistung und Sicherheitsbedrohungen kontinuierlich zu überwachen und Strategien entsprechend der sich entwickelnden Anforderungen anzupassen.

Mit proaktiver Planung, den richtigen Tools und kontinuierlicher Schulung können IT-Teams eine nachhaltige Balance schaffen, bei der Effizienz und Sicherheit Hand in Hand gehen.

Effizienz und Sicherheit vereinen

Effizienz und Sicherheit in Einklang zu bringen, bedeutet nicht, sich für das eine oder das andere entscheiden zu müssen. Es geht darum, beides miteinander zu verbinden. Wenn IT-Teams dies meistern, sind die Vorteile enorm: reibungslosere Abläufe, stärkere Sicherheit und eine solide Reputation. Jetzt ist der richtige Zeitpunkt, Ihre Systeme zu überprüfen und sich auf ein intelligenteres und sichereres 2025 vorzubereiten.

Sorgen Sie für eine effiziente und sichere E-Mail-Verwaltung mit Exclaimer. Vereinfachen Sie die Signaturverwaltung, reduzieren Sie die Arbeitsbelastung der IT und bleiben Sie konform – ohne Kompromisse bei der Sicherheit einzugehen. Melden Sie sich für eine kostenlose Testversion an oder buchen Sie eine Demo noch heute.