by Karl Bagci

World Cloud Security Day: Was passiert nach dem „Senden“?

31 March 2026

0 min read

Der World Cloud Security Day ist ein guter Anlass, um zu überprüfen, wie gut Ihre Cloud-Umgebung geschützt ist.

Die meisten Teams konzentrieren sich auf den Zugriff: Wer sich einloggen kann, auf welche Ressourcen zugegriffen werden darf und wie Identitäten systemweit verwaltet werden.

Diese Arbeit ist wichtig. Und hier wurden in den letzten Jahren die größten Fortschritte erzielt. Doch sie lässt eine Lücke offen.

Was passiert, nachdem ein Benutzer auf „Senden“ geklickt hat?

Der Wandel: Von Zugriffskontrolle zu Kommunikationsrisiko

Cloud-Sicherheit hat sich rund um die Kontrolle des Zugriffs entwickelt. Identitäts-, Authentifizierungs- und Geräterichtlinien sind gut verstanden und weit verbreitet umgesetzt.

Was weniger kontrolliert wird, ist das, was Benutzer tun, sobald sie im System sind.

“Die meisten Unternehmen sind sehr gut darin geworden, zu kontrollieren, wer Zugang zu ihren Systemen hat. Aber weitaus weniger kontrollieren, was aus diesen Systemen herausgeht,” sagte Karl Bagci, Director of IT and Information Security, Exclaimer.

Genau hier verlagert sich das Risiko — weg von der Infrastruktur, hin zu der Art, wie Menschen kommunizieren. E-Mail steht im Mittelpunkt dieser Entwicklung.

E-Mail: Geschäftskritisch und dennoch zu wenig kontrolliert

E-Mail bleibt das zentrale System für geschäftliche Kommunikation. Verträge, Genehmigungen, Kundengespräche und compliance-relevante Nachrichten laufen alle darüber.

Das macht sie besonders wertvoll — aber auch besonders risikoreich.

83 % der Unternehmen berichten von Problemen im Zusammenhang mit E-Mail-Missbrauch, Inkonsistenz oder Sicherheitsrisiken

Nur 41 % haben E-Mail vollständig in ihren Sicherheits- und Compliance-Stack integriert

10,22 Millionen US-Dollar kostet eine Datenpanne im Durchschnitt — und es dauert Monate, sie zu erkennen und einzudämmen

Den meisten Teams ist bewusst, wie wichtig E-Mail ist. Das Problem liegt weniger im Bewusstsein als in der Kontrolle.

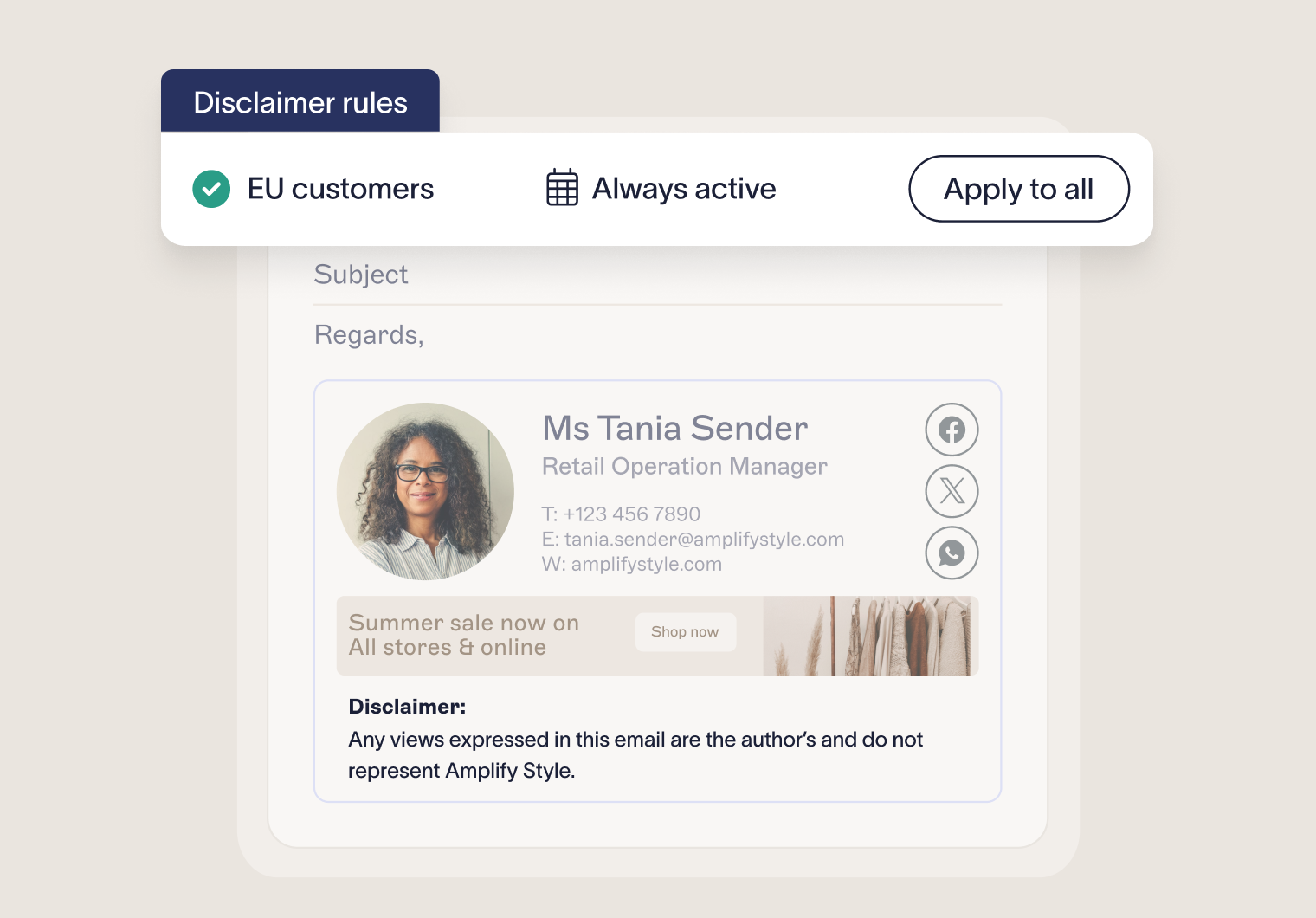

Die Verwaltung von E-Mail-Signaturen und Haftungsausschlüssen verdeutlicht dies. Klingt einfach — wird aber in großem Maßstab zu einer kontinuierlichen Quelle von manuellem Aufwand, Inkonsistenz und Risiko für die IT.

Wo Governance versagt

Kontrolle versagt in der Regel am Punkt der Ausführung.

Genau dort werden E-Mails von einzelnen Mitarbeitenden über verschiedene Geräte, Standorte und Tools verfasst und gesendet. Und genau dort verlassen sich Richtlinien darauf, dass Benutzer die Regeln einhalten.

In der Praxis führt das zu Lücken:

Fehlende oder inkonsistent angewendete Haftungsausschlüsse

Unterschiedliches Branding zwischen Teams

Veraltete oder fehlerhafte Absenderinformationen

Kein klarer Prüfpfad für Änderungen

Das sind keine Ausnahmefälle. Sie treten täglich auf — besonders in größeren oder verteilten Organisationen.

Ohne zentrale Kontrolle haben IT-Teams nur begrenzte Sicht darauf, wie ausgehende Kommunikation tatsächlich aussieht, sobald sie das Unternehmen verlässt.

Das verborgene Risiko: mangelnde Transparenz

Wenn E-Mail nicht Teil des übergeordneten Governance-Modells ist, entsteht ein blinder Fleck.

“Dies schafft einen kritischen blinden Fleck an dem Punkt, an dem Kommunikation die Organisation verlässt — mit Auswirkungen auf Compliance, Markenintegrität und Kundenvertrauen,” sagte Bagci.

Dieser blinde Fleck hat reale Konsequenzen.

In regulierten Branchen können fehlende oder inkonsistente Informationen zu Compliance-Verstößen führen. In jeder Branche kann inkonsistente Kommunikation das Vertrauen von Kunden und Partnern beschädigen.

Und einmal versendete E-Mails lassen sich nicht ohne Weiteres zurückrufen.

Skalierung und KI verschärfen das Problem

Die Herausforderung ist nicht statisch — sie wächst.

Unternehmen versenden mehr E-Mails, über mehr Geräte, mit immer verteilteren Teams. Kommunikation ist nicht mehr auf eine einzige Umgebung oder einen kontrollierten Workflow beschränkt.

KI verändert diesen Bereich rasant. Nachrichten werden schneller verfasst, häufiger wiederverwendet und mit weniger Aufsicht generiert. Gleichzeitig ermöglicht KI gezieltere Bedrohungen: IBMs Forschung zeigt, dass jeder sechste Sicherheitsvorfall inzwischen KI-gestützte Angriffe beinhaltet.

In diesem Maßstab kann Governance nicht von manuellem Aufwand oder Benutzerverhalten abhängen. Sie muss automatisch angewendet werden — jedes Mal.

Was echte Kontrolle bedeutet

Wenn Zugriffskontrolle regelt, wer ins System gelangt, dann regelt Kommunikations-Governance, was das System verlässt.

Für E-Mail bedeutet das:

Zentrale Kontrolle über Signaturen, Haftungsausschlüsse und Formatierung

Richtlinienbasierte Regeln, die automatisch für alle Benutzer gelten

Echtzeit-Updates ohne Abhängigkeit von Mitarbeitenden

Audit-Protokolle, die zeigen, was wann gesendet wurde

Das ist das gleiche Kontrollniveau, das IT-Teams von allen anderen Teilen ihrer Umgebung erwarten. Es wurde bislang nur nicht konsequent auf die Kommunikation angewendet.

Zentralisiertes E-Mail-Signaturmanagement ist ein praktikabler Weg, diese Lücke zu schließen. Es gibt der IT eine einzige Stelle, um zu verwalten, wie jede E-Mail das Unternehmen verlässt — ohne den Arbeitsaufwand zu erhöhen.

Sicherheit ist eine Frage des Informationsflusses

Der World Cloud Security Day wird häufig durch die Linse des Systemschutzes betrachtet. Das bleibt wichtig. Aber es reicht nicht mehr aus.

“Cloud-Sicherheit bedeutet nicht mehr nur, Systeme zu schützen. Es geht darum, den Fluss von Informationen durch diese Systeme zu steuern,” sagte Bagci.

Jede E-Mail ist Teil dieses Flusses. Sie trägt rechtliche, operative und markenrelevante Risiken.

Wenn Governance beim Zugriff aufhört, hört das Risiko nicht auf.

Behalten Sie die Kontrolle über das, was Ihr Unternehmen verlässt

Exclaimer hilft IT-Teams dabei, E-Mail in ihr Governance-Modell zu integrieren. Mit zentraler Kontrolle, automatisierten Richtlinien und Echtzeit-Updates bleibt jede E-Mail konsistent, compliant und kontrolliert — ganz ohne manuellen Aufwand.

Buchen Sie eine Demo und erfahren Sie, wie es in Ihrer Umgebung funktioniert.