by Exclaimer

Die Auswirkungen von E-Mail-Sicherheit auf das Vertrauen in die Marke

15 January 2025

0 min read

Einführung

E-Mails sind das Lebenselixier der modernen Geschäftskommunikation. Täglich senden Unternehmen Tausende von E-Mails an Kunden, Partner und Stakeholder. In ihnen werden geschäftliche Informationen aller Art ausgetauscht. Wenn diese aufgrund eines Sicherheitsverstoßes in die falschen Hände geraten, kann dies sowohl für die betroffenen Personen als auch für die Marke katastrophale Folgen haben.

Eine effektive E-Mail-Sicherheitsstrategie schützt Ihr Unternehmen vor Datenverletzungen und zeigt, dass Sie sich für den Schutz sensibler Informationen einsetzen. Dies stärkt das Vertrauen in die Marke und zeigt, dass Datenschutz für Sie höchste Priorität hat.

In diesem Artikel beleuchten wir die entscheidende Verbindung zwischen E-Mail-Sicherheit und Markenvertrauen, häufige Bedrohungen, die Unternehmen gefährden, sowie praktische Schritte, die Ihr IT-Team unternehmen kann, um ein sicheres E-Mail-Ökosystem zu gewährleisten.

Warum E-Mail-Sicherheit entscheidend für das Markenvertrauen ist

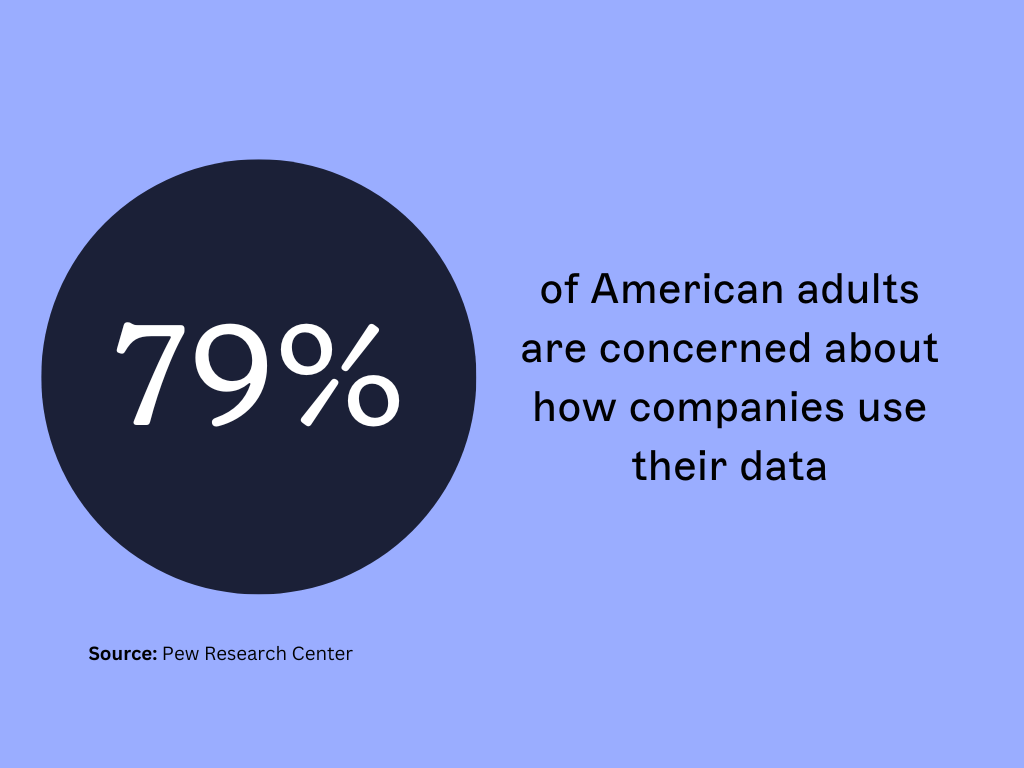

Kunden sind sich heute mehr denn je der Bedeutung des Schutzes ihrer persönlichen Informationen bewusst. Tatsächlich sind 79 % der US-amerikanischen Erwachsenen besorgt darüber, wie Unternehmen ihre Daten verwenden. Angesichts häufiger Schlagzeilen über Datenverstöße braucht es nicht viel, um ihr Vertrauen zu verlieren. Ein einziger Sicherheitsvorfall bei E-Mails kann den Ruf eines Unternehmens schädigen und das Vertrauen der Kunden zerstören.

E-Mails sind ein Hauptziel für Bedrohungen wie Phishing, Malware und Man-in-the-Middle-Angriffe. Diese können zu kompromittierten Konten, finanziellen Verlusten und dem Verlust sensibler Informationen führen. Ohne starke Sicherheitsmaßnahmen ist Ihr Unternehmen gefährdet.

Indem Unternehmen auf E-Mail-Sicherheit setzen, zeigen sie, dass ihnen der Schutz von Kundendaten wichtig ist. Dies stärkt das Vertrauen in die Marke, erhöht das Kundenvertrauen und verbessert den Ruf Ihres Unternehmens als sichere und verlässliche Organisation.

So hilft E-Mail-Sicherheit:

1. Schutz von Kunden- und Partnerdaten

E-Mails enthalten oft sensible Informationen wie Transaktionsdetails, persönliche Daten oder vertrauliche Geschäftsangebote. Wenn Ihr E-Mail-System kompromittiert wird, könnten diese Daten gestohlen oder offengelegt werden.

Die Konsequenzen könnten sein:

Verlust von Kundendaten

Rechtliche Strafen gemäß DSGVO oder anderen Vorschriften

Vertrauensverlust bei Geschäftspartnern

In robuste E-Mail-Sicherheitsmaßnahmen zu investieren, zeigt Ihren Kunden und Partnern, dass ihre Daten bei Ihnen sicher sind.

2. Vermeidung von Reputationsschäden

Vertrauen aufzubauen dauert Jahre, aber es kann in Sekunden zerstört werden. Ein Datenverstoß oder Phishing-Angriff kann Ihre Glaubwürdigkeit sofort ruinieren. Unsichere E-Mails lassen Ihr Unternehmen nachlässig und unzuverlässig wirken, was Kunden vertreibt.

Indem Sie Ihre E-Mail-Systeme sicher halten, demonstrieren Sie Verantwortungsbewusstsein und Zuverlässigkeit und schützen den Ruf Ihrer Marke.

3. Verantwortung und Transparenz zeigen

Kunden erwarten, dass Unternehmen mit ihren Daten sorgfältig umgehen. Der Einsatz fortschrittlicher E-Mail-Sicherheitsmaßnahmen zeigt, dass Sie proaktiv und verantwortungsbewusst handeln. Transparenz im Umgang mit Ihren Praktiken stärkt das Vertrauen weiter und positioniert Ihre Marke als ethisch und kundenorientiert.

Denken Sie bei E-Mail-Sicherheit nicht nur an den Schutz von Daten. Sehen Sie es als Schutz Ihrer Kunden, Ihrer Partner und des Rufs, den Sie sich hart erarbeitet haben.

Häufige E-Mail-Sicherheitsbedrohungen, die das Vertrauen in Marken schädigen

E-Mail-basierte Angriffe sind eine der häufigsten Methoden, mit denen Cyberkriminelle Unternehmen ins Visier nehmen – unabhängig davon, wie vorsichtig sie sind. Phishing-Betrügereien, mit Malware infizierte Anhänge und gefälschte E-Mail-Adressen können schwache Sicherheitssysteme umgehen und sensible Daten sowie Geschäftsabläufe gefährden. Werfen wir einen Blick auf die häufigsten E-Mail-Sicherheitsbedrohungen, wie sie funktionieren und auf reale Beispiele.

1. Phishing und Spear-Phishing

Was es ist: Hacker verwenden täuschende E-Mails, um Mitarbeiter oder Kunden dazu zu bringen, sensible Informationen wie Anmeldedaten oder Kreditkarteninformationen preiszugeben.

Beispiel: Im September 2023 stahlen Hacker die persönlichen Daten von 10,6 Millionen Kunden von MGM Resorts. MGM schätzte einen finanziellen Verlust von 100 Millionen Dollar in diesem Quartal, obwohl die Cyber-Versicherung die Kosten voraussichtlich decken sollte.

2. E-Mail-Spoofing und Markenimitation

Was es ist: Cyberkriminelle fälschen Absenderadressen, um betrügerische E-Mails wie legitime Kommunikation von Ihrem Unternehmen aussehen zu lassen.

Beispiel: Im Jahr 2016 gaben sich Cyberkriminelle als Führungskräfte der Crelan-Bank in Belgien aus, um 70 Millionen Euro durch betrügerische Überweisungen ins Ausland zu stehlen. Sie nutzten Social Engineering, um das Finanzteam zu täuschen und die Transaktionen zu genehmigen.

3. Datenlecks

Was es ist: Cyberkriminelle verschaffen sich unbefugten Zugriff auf Ihr E-Mail-System und setzen vertrauliche Geschäfts- oder Kundendaten frei.

Beispiel: Ende 2018 gab Marriott einen Verstoß gegen sein Reservierungssystem bekannt, bei dem Hunderte Millionen Kundenaufzeichnungen, einschließlich Kreditkarten- und Reisepassnummern, offengelegt wurden. Marriott wurde später zu einer Zahlung von 52 Millionen Dollar und zur Verbesserung der Datensicherheit verpflichtet.

4. Malware-Infektionen

Was es ist: Schadsoftware kann über infizierte E-Mail-Anhänge auf einem System installiert werden, was zu Datenverlust, finanziellem Diebstahl und Schäden an Systemen führen kann.

Beispiel: Die Darkside Ransomware-as-a-Service-Operation erlangte nach ihrem Angriff auf die Colonial Pipeline im Mai 2021 Bekanntheit, der zu Treibstoffengpässen im Südosten der USA führte. Die Colonial Pipeline zahlte 75 Bitcoin (ca. 4,4 Millionen Dollar) für einen Entschlüsselungsschlüssel, aber es dauerte Tage, bis ihre Systeme vollständig wiederhergestellt waren.

5. Man-in-the-Middle-Angriffe

Was es ist: Ein Angreifer fängt die Kommunikation zwischen zwei Parteien ab, wodurch er Zugang zu sensiblen Informationen wie Kreditkartennummern oder Anmeldedaten erhält.

Beispiel: Im Jahr 2017 führte ein Datenleck bei Equifax zur Offenlegung von Informationen von über 147,9 Millionen Amerikanern, 15,2 Millionen Briten und 19.000 Kanadiern. Der Sicherheitsverstoß wurde durch eine ungepatchte Schwachstelle in der Webanwendung von Equifax verursacht. Zahlreiche Klagen wurden gegen Equifax eingereicht, kurz nachdem der Verstoß bekannt wurde.

6. Datenexfiltration

Was es ist: Ein gezielter E-Mail-Angriff, der darauf abzielt, sensible Informationen aus dem E-Mail-System einer Organisation zu stehlen. Dazu gehört der Zugriff auf E-Mail-Konten, um vertrauliche Daten wie Finanzunterlagen, geistiges Eigentum oder persönliche Informationen abzurufen.

Beispiel: Im April 2011 führte der Hack des PlayStation Network (PSN) zur Offenlegung persönlicher Daten von Millionen Nutzern. Hacker griffen auf das Netzwerk von Sony zu und stahlen Daten wie Namen, Adressen und möglicherweise Kreditkartendetails. Sony schaltete das PSN fast einen Monat lang ab, was erhebliche finanzielle Verluste verursachte.

7. Ransomware

Was es ist: Eine Art von Malware, die die Dateien eines Opfers verschlüsselt und den Zugriff auf das Gerät und die darauf gespeicherten Daten verhindert.

Beispiel: Im Jahr 2017 betraf der WannaCry-Ransomware-Angriff über 200.000 Computer in 150 Ländern. Die Angreifer forderten Lösegeldzahlungen in Bitcoins, bevor sie die verschlüsselten Daten wieder freigaben. Große Organisationen wie der britische National Health Service mussten aufgrund dieses Angriffs den Betrieb einstellen.

8. Schwache Passwörter

Passwörter sind oft die erste Verteidigungslinie gegen Bedrohungen der E-Mail-Sicherheit. Schwache oder leicht zu erratende Passwörter können von Hackern genutzt werden, um unbefugt Zugriff auf sensible Informationen zu erhalten.

Beispiel: Im Januar 2024 gab Microsoft bekannt, dass russische Hacker, bekannt als Midnight Blizzard, ihr Unternehmensnetzwerk kompromittierten, indem sie schwache Passwörter eines alten Nicht-Produktiv-Testkontos ausnutzten. Das kompromittierte Konto verfügte zudem nicht über eine Zwei-Faktor-Authentifizierung, was es den Angreifern ermöglichte, auf sensible Mitarbeiterkonten zuzugreifen.

Die Rolle von E-Mail-Sicherheitstechnologien

Um die oben genannten Herausforderungen zu bewältigen, sind robuste E-Mail-Sicherheitstechnologien erforderlich, die gegen alle Arten von Bedrohungen schützen. Diese Tools sichern Ihre E-Mail-Kommunikation und spielen eine entscheidende Rolle beim Schutz sensibler Daten, der Verhinderung von Cyberangriffen und der Wahrung der Integrität Ihrer Marke. Hier ein Überblick über einige der effektivsten Lösungen, die Ihre E-Mail-Kommunikation und damit das Vertrauen in Ihre Marke schützen können:

Spam-Filter: Spam-Filter sind essenziell für die E-Mail-Sicherheit. Sie blockieren unerwünschte oder schädliche E-Mails, bevor sie Ihren Posteingang erreichen. Sie prüfen den Inhalt der E-Mails, die Absenderdetails und Muster, die auf Spam hindeuten, und sorgen dafür, dass Sie nur legitime Nachrichten erhalten.

Antivirus-Software: Antivirus-Software überprüft E-Mail-Anhänge, Links und Dateien auf Viren und andere Bedrohungen. Sie verhindert das Herunterladen oder Öffnen schädlicher Inhalte und schützt so Ihr System vor Infektionen, die Ihre Daten beschädigen oder den Betrieb stören könnten.

Verschlüsselungstools: E-Mail-Verschlüsselungstechnologien wie SSL/TLS sorgen dafür, dass E-Mail-Inhalte privat bleiben. Durch die Verschlüsselung von Daten während der Übertragung stellen diese Tools sicher, dass nur der beabsichtigte Empfänger die E-Mails lesen kann, und schützen vertrauliche Informationen vor dem Abfangen durch Dritte.

Phishing-Schutz: Phishing-Schutz-Tools identifizieren und blockieren Versuche von Cyberkriminellen, sensible Informationen zu stehlen. Sie analysieren E-Mail-Inhalte, Header und eingebettete Links auf Anzeichen betrügerischer Aktivitäten, wie gefälschte Login-Seiten oder Anfragen nach persönlichen Informationen, und verringern so das Risiko erfolgreicher Phishing-Angriffe.

Data Loss Prevention (DLP): DLP-Tools überwachen ausgehende E-Mails, um zu verhindern, dass sensible Informationen an die falschen Personen oder Orte gesendet werden. Sie können E-Mails mit vertraulichen Details wie Finanzdaten oder Betriebsgeheimnissen markieren oder blockieren. Dies hilft Organisationen, wichtige Informationen zu schützen und Datenschutzrichtlinien einzuhalten.

E-Mail-Authentifizierungsprotokolle: Protokolle wie SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) und DMARC (Domain-based Message Authentication, Reporting, and Conformance) helfen bei der Überprüfung der Authentizität des Absenders einer E-Mail. Diese Protokolle minimieren das Risiko von E-Mail-Spoofing und ermöglichen es den Empfängern, den E-Mails zu vertrauen, die sie erhalten.

Sichere E-Mail-Gateways: Sichere E-Mail-Gateways schützen Ihren E-Mail-Server, indem sie eingehende und ausgehende E-Mails filtern. Sie blockieren Bedrohungen wie Malware, Ransomware und Phishing, bevor sie die Benutzer erreichen, und machen die E-Mail-Kommunikation dadurch sicherer.

Erkennung fortschrittlicher Bedrohungen: Einige E-Mail-Sicherheitssysteme nutzen KI und maschinelles Lernen, um neue Bedrohungen zu erkennen und zu stoppen. Diese Tools überwachen den E-Mail-Verkehr kontinuierlich auf Unregelmäßigkeiten und bieten Schutz vor fortschrittlichen und sich weiterentwickelnden Cyberangriffen.

Best Practices für E-Mail-Sicherheit zum Aufbau eines sicheren E-Mail-Ökosystems

Ein sicheres E-Mail-System ist entscheidend, um sensible Informationen zu schützen, Datenlecks zu vermeiden und das Vertrauen Ihres Teams und Ihrer Kunden zu erhalten. Um geschützt zu bleiben, sollten Sie über grundlegende Sicherheitsmaßnahmen hinausgehen und einen proaktiven Ansatz verfolgen.

Hier sind 10 praktische Tipps, um Ihre E-Mail-Infrastruktur zu stärken und Ihre Kommunikation sicher zu halten:

- Schutz vor Phishing:

- Nutzen Sie fortschrittliche E-Mail-Filter, um schädliche Inhalte abzufangen und zu blockieren, bevor sie Ihr Team erreichen.

- Scannen Sie Links automatisch, um verdächtige Inhalte zu erkennen.

- Ermutigen Sie Ihre Mitarbeiter, unerwartete E-Mail-Anfragen zu hinterfragen, insbesondere wenn sie sensible Daten oder finanzielle Details betreffen.

- Datenverschlüsselung sicherstellen:

- Verschlüsseln Sie E-Mails sowohl während der Übertragung als auch im Ruhezustand, um unbefugten Zugriff zu verhindern.

- Verwenden Sie End-to-End-Verschlüsselung für hochsensible Kommunikationen, damit nur der beabsichtigte Empfänger die Nachricht lesen kann.

- Starke Authentifizierungsmethoden implementieren:

- Fügen Sie Ihren E-Mail-Konten mit Multi-Faktor-Authentifizierung (MFA) eine zusätzliche Sicherheitsebene hinzu.

- Kombinieren Sie dies mit starken, einzigartigen Passwörtern, um Ihre Informationen zu schützen.

- Passwort-Manager können ebenfalls helfen, Ihre Anmeldedaten sicher zu speichern und die Wiederverwendung alter Passwörter zu vermeiden.

- Regelmäßige Sicherheitsüberprüfungen durchführen:

- Planen Sie regelmäßige Überprüfungen, um Schwachstellen zu erkennen und unbefugten Zugriff zu erkennen.

- Überprüfen Sie die Einstellungen, Berechtigungen und Protokolle Ihres E-Mail-Systems auf Unregelmäßigkeiten.

- Mitarbeiter im Erkennen und Reagieren auf Bedrohungen schulen:

- Führen Sie regelmäßige Schulungen zur Sicherheitsbewusstheit durch, um Ihrem Team zu helfen, Phishing-Versuche und andere häufige Bedrohungen zu erkennen.

- Nutzen Sie simulierte Phishing-Übungen, um ihre Bereitschaft zu testen, Schwachstellen aufzudecken und potenzielle Risiken aufzuzeigen.

- Fortschrittliche E-Mail-Sicherheits-Tools nutzen:

- Verwenden Sie Tools wie Secure Email Gateways (SEGs) oder cloudbasierte E-Mail-Sicherheitslösungen, um Spam und Malware zu blockieren, bevor sie in Ihrem Posteingang landen.

- Aktivieren Sie einfache, aber leistungsstarke Schutzmaßnahmen wie DMARC, SPF und DKIM, um E-Mail-Spoofing zu verhindern.

- Reaktionspläne für Vorfälle erstellen:

- Bereiten Sie sich auf E-Mail-Bedrohungen mit einem klaren, umsetzbaren Plan vor.

- Legen Sie Schritte fest, um Vorfälle einzudämmen, zu untersuchen und sich davon zu erholen, damit Ihr Team genau weiß, was zu tun ist.

- Stellen Sie sicher, dass alle wissen, wen sie kontaktieren und wie sie handeln sollen, falls es zu einem Vorfall kommt.

- E-Mail-Aktivitäten überwachen:

- Richten Sie Mechanismen ein, um die E-Mail-Nutzung zu überwachen und verdächtige Aktivitäten wie Anmeldungen aus ungewöhnlichen Standorten zu kennzeichnen.

- Verwenden Sie Warnmeldungen, um mögliche Kompromittierungen schnell zu erkennen und darauf zu reagieren.

- Software und Systeme auf dem neuesten Stand halten:

- Aktualisieren Sie regelmäßig E-Mail-Server, -Clients und zugehörige Sicherheitstools, um Schwachstellen zu beheben.

- Informieren Sie sich über neue E-Mail-Bedrohungen und passen Sie sich schnell an sich entwickelnde Risiken an.

- Sicherheit in Marketing- und IT-Bemühungen integrieren:

- Sicherheit ist Teamarbeit. Arbeiten Sie eng mit Ihren Marketing- und IT-Teams zusammen, um klare und einheitliche Sicherheitsrichtlinien zu erstellen, die jeder befolgen kann.

- Halten Sie gemeinsame Schulungen ab, um Ihrem Team zu helfen, potenzielle Risiken zu verstehen und – noch wichtiger – wie sie damit umgehen können.

Vertrauensaufbau durch E-Mail-Signaturmanagement

Das Management von E-Mail-Signaturen ist ein wichtiger Bestandteil, um Ihr E-Mail-Ökosystem sicher zu halten. E-Mail-Signaturen sind ein wesentlicher Bestandteil Ihrer Markenidentität, können jedoch auch von Cyberkriminellen ins Visier genommen werden. Schlecht verwaltete Signaturen können leicht ausgenutzt werden, um Malware zu verbreiten oder Phishing-Angriffe durchzuführen, wodurch Ihr Ruf gefährdet wird.

Um solche Vorfälle zu vermeiden, sollten Sie sicherstellen, dass alle Mitarbeiter konsistente und sichere E-Mail-Signaturen verwenden, indem Sie zentralisierte Signaturen in der gesamten Organisation durchsetzen.

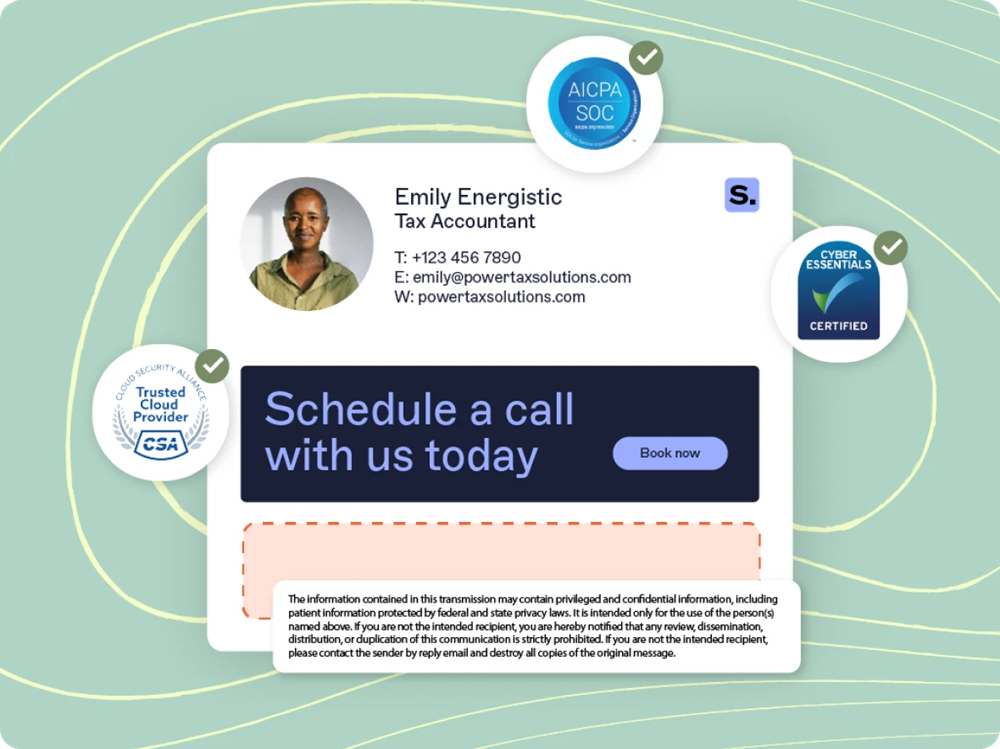

Wie Exclaimer die E-Mail-Sicherheit verbessert

Exclaimer vereinfacht das Management von E-Mail-Signaturen, indem es Administratoren eine zentrale Plattform bietet, um Mitarbeitersignaturen zu gestalten und zu kontrollieren. Standardisierte E-Mail-Signaturen erleichtern es den Empfängern, authentische E-Mails zu erkennen, was hilft, Phishing-Risiken zu reduzieren. Diese Konsistenz macht auch betrügerische E-Mails ohne offizielle Signaturen leichter erkennbar. Zusätzlich arbeitet Exclaimer nahtlos mit bestehenden Sicherheitssystemen zusammen, um Schwachstellen zu minimieren.

Exclaimer verbessert die E-Mail-Sicherheit zudem durch folgende Maßnahmen:

Datenschutz und Verschlüsselung: Exclaimer schützt Ihre Daten in jeder Phase. Mit TLS-Verschlüsselung und RSA-2048-Bit-Technologie bleibt sensible Information geschützt und vor unbefugtem Zugriff sicher.

Compliance und Zertifizierungen: Vertrauen basiert auf starken Grundlagen. Exclaimer besitzt wichtige Zertifizierungen wie SOC 2 Typ II, ISO/IEC 27001 und HIPAA und erfüllt damit die höchsten Standards für Sicherheit und Datenschutz.

Infrastruktur und Zuverlässigkeit: Gehostet auf der Microsoft Azure Plattform profitiert Exclaimer von Weltklasse-Sicherheit und Zuverlässigkeit. Mit Rechenzentren auf der ganzen Welt können Sie auf konsistente Dienste und lokale Datenresidenz vertrauen.

Erweiterte Sicherheitsfunktionen: Von Multi-Faktor-Authentifizierung (MFA) bis hin zu aktivem DDoS-Schutz nimmt Exclaimer Ihre E-Mail-Sicherheit ernst und sorgt für Ihre Ruhe.

Regelmäßige Audits und Überwachung: Exclaimer priorisiert Sicherheit durch regelmäßige Audits und kontinuierliche Überwachung, um Vorschriften einzuhalten und Schwachstellen schnell zu beheben.

Schützen Sie Ihre Marke und bauen Sie Vertrauen auf

Vertrauen mit Ihren Kunden und Stakeholdern aufzubauen, ist für jede Organisation unerlässlich. Der Schutz Ihres E-Mail-Ökosystems durch fortschrittliche Sicherheitsmaßnahmen ist ein entscheidender Schritt, um dieses Ziel zu erreichen.

Durch den Einsatz von E-Mail-Sicherheitstechnologien, die Implementierung bewährter Verfahren und die Nutzung von Plattformen wie Exclaimer können Sie Ihre E-Mails vor Cyberbedrohungen schützen, während Sie die Markenintegrität wahren und langfristiges Vertrauen aufbauen.

Beginnen Sie noch heute damit, Ihre E-Mail-Sicherheit zu verbessern.Melden Sie sich für eine kostenlose Testversion an, um unsere Plattform selbst zu erleben.