by Exclaimer

Microsoft 365-beveiliging: Waarom e-mailhandtekeningen belangrijk zijn

5 December 2024

0 min read

Microsoft 365 is de ruggengraat geworden van veel organisaties, waardoor naadloze samenwerking en productiviteit in de cloud mogelijk zijn. Met deze krachtige reeks tools komt echter ook een belangrijke verantwoordelijkheid: het waarborgen van naleving van regelgeving en beveiliging.

Voor IT-professionals en compliance managers staan de belangen hoog. Organisaties worden geconfronteerd met toenemende bedreigingen zoals datalekken, ransomware en phishingaanvallen, naast strenge regelgeving zoals GDPR en HIPAA.

In deze gids wordt uitgelegd hoe bedrijven hun Microsoft 365-beveiliging kunnen verbeteren, voldoen aan compliance-eisen en waarom zelfs e-mailhandtekeningen een belangrijk onderdeel van dit proces zijn.

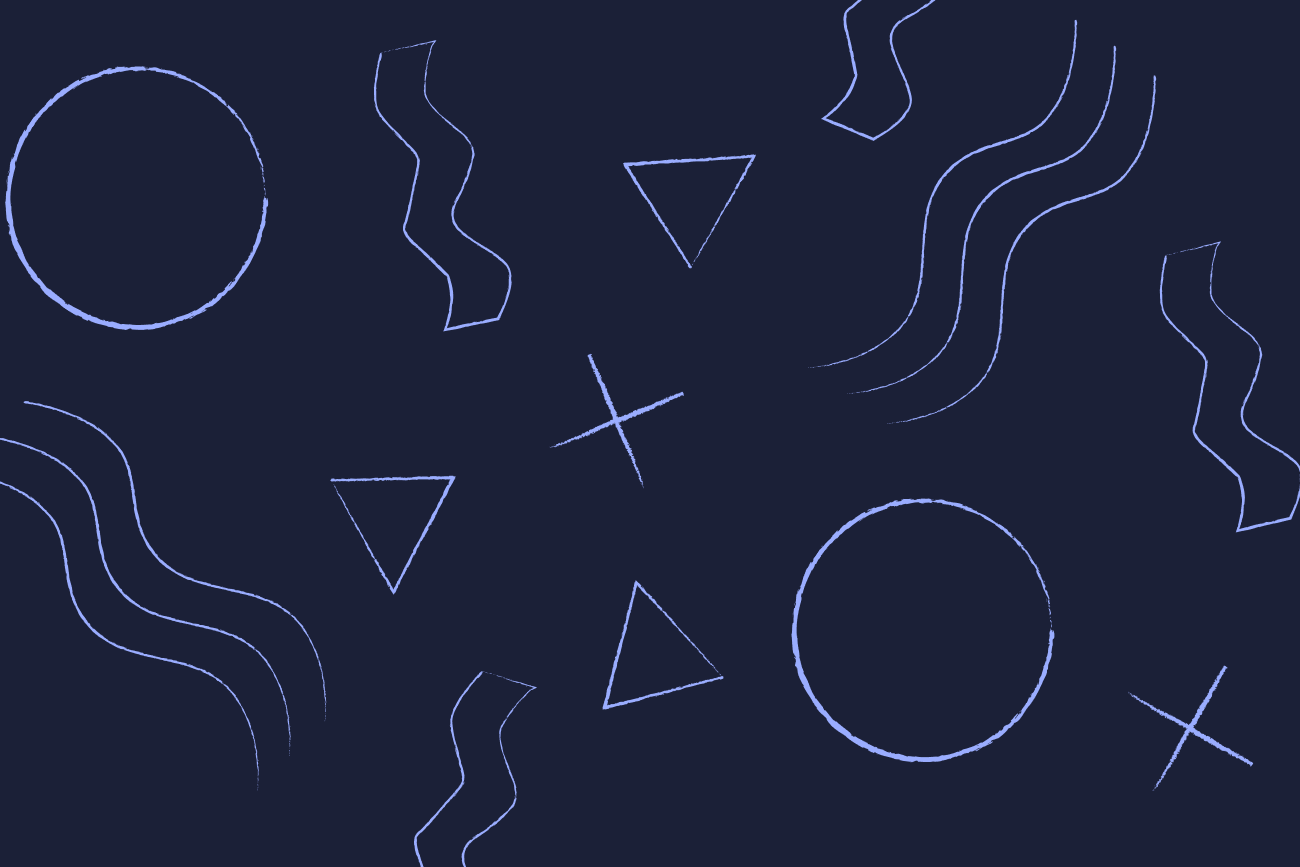

Begrijpen van de beveiligingsuitdagingen van Microsoft 365

Microsoft 365 zit boordevol toonaangevende beveiligingsfuncties die organisaties helpen hun gegevens en systemen te beschermen. De complexiteit ervan en de manier waarop het wordt gebruikt voor samenwerking, kunnen echter unieke uitdagingen creëren.

Voor veel bedrijven onderstrepen deze uitdagingen de noodzaak van een proactieve benadering van beveiliging en compliance. Laten we eens kijken naar de meest voorkomende zorgen waarmee organisaties worden geconfronteerd bij het beveiligen van Microsoft 365:

1. Gevoelige gegevenslekken

Gevoelige gegevens, zoals persoonlijke informatie, financiële gegevens en bedrijfsgevoelige details, lopen constant het risico blootgesteld te worden. Ongeautoriseerde toegang of onbedoeld delen wordt vaak veroorzaakt door kwetsbaarheden zoals zwakke beveiligingsprotocollen, verkeerd geconfigureerde systemen, verouderde software of simpelweg menselijke fouten.

Deze lekken kunnen verstrekkende gevolgen hebben, waaronder verlies van vertrouwen, financiële boetes en schade aan de reputatie van een bedrijf. Bovendien kan het niet beschermen van deze gegevens leiden tot schendingen van strikte privacywetten en regelgeving zoals GDPR, HIPAA of CCPA, waardoor organisaties juridische uitdagingen en aanzienlijke boetes riskeren.

2. Misbruik van machtigingen

Overmatige toegang tot systemen en gegevens creëert ernstige beveiligingsrisico’s. Te veel toegangsrechten vergroten de kans op misbruik, zowel door kwaadwillige insiders als door aanvallers die accounts compromitteren. Deze rechten kunnen kwaadwillenden in staat stellen om gegevens te stelen, systemen te saboteren of fraude te plegen.

Onnodige toegang vergroot ook het aanvalsoppervlak, waardoor bedreigingen gemakkelijker kunnen binnendringen en moeilijker snel te detecteren zijn. De gevolgen kunnen ernstig zijn, waaronder financiële verliezen, reputatieschade, operationele verstoringen en regelgeving boetes.

3. Diefstal van inloggegevens

Gestolen gebruikersnamen en wachtwoorden behoren tot de meest waardevolle doelen voor cybercriminelen. Zodra ze deze inloggegevens bemachtigen, kunnen aanvallers beveiliging omzeilen en systemen benaderen zonder dat dit direct wordt opgemerkt.

Door zich voor te doen als legitieme gebruikers kunnen ze netwerken doorlopen, gevoelige gegevens stelen en schadelijke acties uitvoeren terwijl ze geautoriseerd lijken. Dit kan leiden tot datalekken, financiële verliezen en schade aan de reputatie van een organisatie.

Voor individuen kunnen gestolen inloggegevens leiden tot identiteitsdiefstal, ongeoorloofde transacties en blootstelling van persoonlijke informatie. Het probleem stopt daar niet: aanvallers verkopen vaak gestolen inloggegevens op het dark web, wat verder misbruik mogelijk maakt.

4. Account-inbreuken

Account-inbreuken vinden plaats wanneer hackers beveiligingszwaktes uitbuiten om gebruikersaccounts zonder toestemming te benaderen. Deze inbreuken gaan vaak gepaard met phishing, credential stuffing of het benutten van slecht beveiligde systemen. De gevolgen kunnen ernstig zijn, waaronder gestolen persoonlijke of financiële informatie en ongeoorloofde transacties die rekeningen leegmaken of tot fraude leiden.

Voor organisaties gaan de gevolgen verder dan financiële verliezen en veroorzaken ze vaak schade aan klantvertrouwen, juridische problemen en langdurige schade aan hun reputatie. Individuen kunnen te maken krijgen met identiteitsdiefstal of problemen bij het herstellen van hun accounts, terwijl bedrijven moeite kunnen hebben om het vertrouwen terug te winnen en hun merk opnieuw op te bouwen.

5. Gegevensverlies en datalekken

Gegevensverlies treedt op wanneer belangrijke informatie wordt vernietigd, verwijderd of ontoegankelijk wordt door technische problemen, menselijke fouten of cyberaanvallen. Dit kan grote verstoringen, financiële verliezen en uitdagingen bij het herstellen van gegevens veroorzaken.

Datalekken daarentegen gebeuren wanneer gevoelige informatie wordt blootgesteld of gedeeld met ongeautoriseerde partijen. Dit kan voortkomen uit insiderbedreigingen, slecht geconfigureerde systemen of inbreuken, wat leidt tot privacyschendingen, boetes en misbruik van gegevens.

6. E-mailrisico's

E-mail blijft een van de meest gerichte kanalen voor cybercriminelen. Maar liefst 91% van de gerichte cyberaanvallen begint met een e-mail. Het wordt vaak gebruikt om bedreigingen zoals malware, ransomware en phishing-scams te verspreiden. Deze aanvallen maken gebruik van het vertrouwen en de eenvoud van e-mailcommunicatie om toegang te krijgen tot systemen, en glippen vaak langs standaardbeveiligingsmaatregelen.

Malware wordt vaak verspreid via schadelijke bijlagen of links, die systemen kunnen compromitteren of onbevoegde toegang kunnen geven.

Ransomware-aanvallen via e-mail kunnen belangrijke gegevens vergrendelen en grote betalingen eisen om ze te ontgrendelen, wat leidt tot grote verstoringen of financiële verliezen.

Phishing-aanvallen misleiden mensen om gevoelige informatie zoals wachtwoorden of financiële gegevens te delen, wat kan leiden tot datalekken of identiteitsdiefstal.

Zonder de juiste maatregelen kunnen deze aanvallen ernstige schade veroorzaken, van reputatieschade tot financiële en operationele verliezen. Begrijpen hoe cybercriminelen e-mail misbruiken is cruciaal om deze risico's te verkleinen en je voor te bereiden.

De rol van cloudbeveiligingsstandaarden en -kaders

Om deze uitdagingen aan te pakken, hebben Microsoft 365-gebruikers een duidelijk beveiligings- en complianceplan nodig. Cloudbeveiligingsstandaarden bieden best practices om gegevens, systemen en gebruikers te beschermen tegen bedreigingen. Deze kaders helpen gevoelige informatie te beveiligen, toegang te beheren en te voldoen aan industriële regelgeving.

1. ISO/IEC 27001

Deze wereldwijd erkende standaard helpt organisaties bij het opzetten en onderhouden van een effectief informatiebeveiligingsmanagementsysteem (ISMS). Door risico's voor gevoelige gegevens te identificeren, beheren en verminderen, zorgt het ervoor dat organisaties een gestructureerde aanpak volgen om kritieke informatie te beschermen.

2. NIST Cybersecurity Framework

Ontworpen door het National Institute of Standards and Technology, biedt dit raamwerk praktische richtlijnen voor het versterken van cyberbeveiliging. Het legt de nadruk op vijf kernfuncties: identificeren, beschermen, detecteren, reageren en herstellen. Organisaties gebruiken het om risico's te beoordelen en strategieën voor voortdurende verbetering te implementeren.

3. Cloud Security Alliance (CSA)

De CSA richt zich op het bevorderen van best practices voor veilige cloudomgevingen. Hun Cloud Controls Matrix (CCM) is een breed geaccepteerd kader dat belangrijke beveiligingsprincipes voor cloudgebruikers uiteenzet, en een sterke basis biedt voor gegevensbescherming.

4. Federal Risk and Authorization Management Program (FedRAMP)

FedRAMP is een initiatief van de Amerikaanse overheid dat gericht is op het standaardiseren van de evaluatie, autorisatie en monitoring van cloudserviceproviders. Het zorgt ervoor dat clouddiensten voldoen aan strikte beveiligingseisen en gevoelige overheidsinformatie beschermen.

5. Center for Internet Security (CIS)

Het CIS biedt benchmarks en controles die organisaties kunnen gebruiken om hun IT-systemen te beveiligen. Hun CIS Controls en CIS Benchmarks worden veel gebruikt om de beveiligingspositie te verbeteren en te verdedigen tegen veelvoorkomende cyberbedreigingen.

6. Federal Information Security Modernization Act (FISMA)

FISMA is een Amerikaanse federale wet die het belang benadrukt van informatiebeveiligingsprogramma's voor federale instanties. Het stelt een kader vast voor het beheren van risico's voor overheidsgegevens en zorgt voor naleving van strenge beveiligingsnormen.

7. MITRE ATT&CK Framework

Het MITRE ATT&CK Framework is een kennisdatabase van vijandige tactieken en technieken. Organisaties gebruiken het om dreigingsdetectie te verbeteren, aanvallergedrag te begrijpen en verdedigingsstrategieën te versterken. Het is vooral waardevol voor cybersecurityteams om geavanceerde bedreigingen te identificeren en te beperken.

Deze kaders vormen de basis voor het beveiligen van Microsoft 365 en het voldoen aan compliance-eisen. Organisaties moeten echter ook rekening houden met specifieke regelgeving die relevant is voor hun industrie of regio. Zo moeten zorgorganisaties voldoen aan HIPAA-regelgeving, terwijl financiële instellingen moeten voldoen aan regels zoals SOX of PCI DSS.

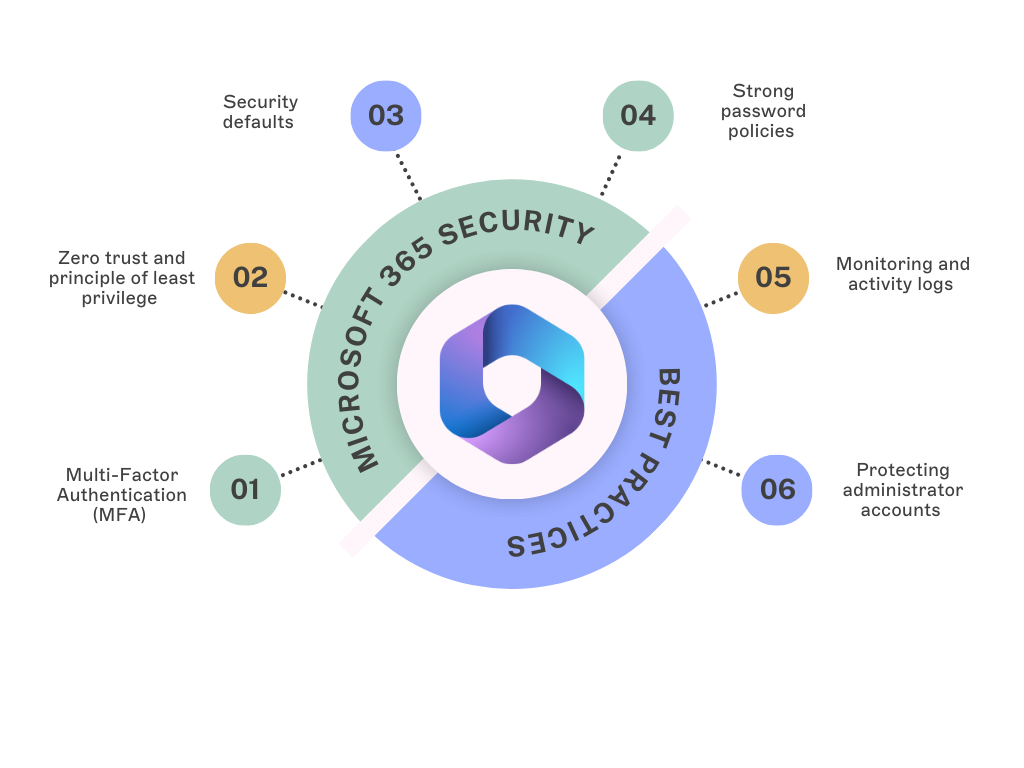

Microsoft 365 beveiligings- en best practices

Het beveiligen van uw Microsoft 365-omgeving vereist een proactieve aanpak gebaseerd op best practices. Hier zijn enkele actiepunten die IT-professionals in overweging moeten nemen:

1. Multi-Factor Authenticatie (MFA)

MFA verbetert de beveiliging door gebruikers te vragen hun identiteit op meer dan één manier te bevestigen, bijvoorbeeld via een wachtwoord en een code die naar hun telefoon wordt gestuurd of een vingerafdrukscan. Dit helpt ongeautoriseerde toegang te voorkomen, zelfs als wachtwoorden worden gestolen, en is een zeer effectieve manier om accounts te beschermen tegen cyberaanvallen.

2. Zero trust en het principe van minimale rechten

Het zero trust-model gaat ervan uit dat geen enkele gebruiker of apparaat automatisch wordt vertrouwd, zelfs niet binnen het netwerk. Het werkt door voortdurend gebruikersidentiteiten te verifiëren en alleen toegang te verlenen tot de bronnen die ze nodig hebben voor hun rol.

Door het principe van minimale rechten toe te passen, minimaliseren organisaties de potentiële schade die een ongeautoriseerde gebruiker of een gecompromitteerd account kan veroorzaken. Dit zorgt ervoor dat gevoelige gegevens en systemen beschermd blijven.

3. Standaard beveiligingsinstellingen

De standaard beveiligingsinstellingen van Microsoft zijn vooraf ingestelde configuraties die organisaties helpen beschermen tegen veelvoorkomende bedreigingen zoals phishing en wachtwoord-aanvalspogingen.

Deze instellingen dwingen MFA af voor alle gebruikers, blokkeren verouderde authenticatiemethoden en activeren beveiligingsfuncties zoals Conditional Access. Ze bieden een eenvoudige manier om de systeembeveiliging te verbeteren zonder complexe configuraties.

4. Sterke wachtwoordbeleid

Zwakke wachtwoorden zijn een eenvoudig doelwit voor aanvallers. Het afdwingen van sterke wachtwoordregels, zoals het gebruik van een mix van hoofd- en kleine letters, cijfers en speciale tekens, vermindert het risico.

Regelmatig wachtwoorden bijwerken verhoogt ook de beveiliging door oude of mogelijk gecompromitteerde wachtwoorden te vervangen.

5. Monitoring en activiteitenlogboeken

Het bijhouden van gebruikersactiviteiten en het onderhouden van gedetailleerde logboeken helpt organisaties ongebruikelijk gedrag op te sporen, zoals ongeautoriseerde inlogpogingen of onverwachte wijzigingen in het systeem.

Deze logboeken zijn essentieel voor het in realtime identificeren van bedreigingen en het snel reageren om beveiligingsinbreuken te voorkomen.

6. Beveiliging van beheerdersaccounts

Beheerdersaccounts hebben hogere bevoegdheden, waardoor ze een belangrijk doelwit zijn voor aanvallers. Om deze accounts te beveiligen, gebruikt u MFA, beperkt u beheerdersrechten tot vertrouwde apparaten en monitort u hun activiteiten nauwgezet.

Door te beperken wie toegang heeft tot deze accounts en hoe ze worden gebruikt, verkleinen organisaties het risico dat kritieke systemen worden gecompromitteerd.

Hoe e-mailsignatures in Microsoft 365 compliance en beveiliging ondersteunen

Te midden van complexe uitdagingen en strikte standaarden worden e-mailsignatures vaak over het hoofd gezien. Toch zijn ze een belangrijk onderdeel van compliance- en beveiligingsstrategieën in Microsoft 365. E-mailsignatures ondersteunen branding, voldoen aan wettelijke vereisten en verbeteren de e-mailbeveiliging.

1. Gestandaardiseerde e-mailsignatures zorgen voor compliance en consistentie

E-mailsignatures zijn een eenvoudige manier om te voldoen aan industrie- of regionale regelgeving. Zo kunnen zorginstellingen in de VS voldoen aan HIPAA-vereisten en patiëntgegevens beschermen door disclaimers in hun e-mails op te nemen.

Evenzo vereisen overheden en financiële instellingen vaak specifieke juridische disclaimers om te voldoen aan officiële richtlijnen en aansprakelijkheidsrisico's te verminderen. Het standaardiseren van deze disclaimers zorgt voor consistentie bij alle werknemers en bevordert duidelijkheid terwijl aan regelgeving wordt voldaan.

2. Beveiligen tegen e-mailrisico’s

E-mailsignatures verhogen de beveiliging door brandingelementen zoals logo's, lettertypen en kleuren toe te voegen, zodat ontvangers legitieme communicatie kunnen herkennen en het risico op phishing of social engineering-scams wordt verminderd.

Met sommige e-mailsignature-software kunt u dynamische signatures maken die veranderen op basis van de afzender en ontvanger. Dit stelt organisaties in staat gevoelige informatie uit externe e-mails te verwijderen om datalekken te voorkomen. Het toevoegen van een notitie aan uitgaande e-mails waarin wordt bevestigd dat ze zijn gescand op malware, biedt een extra beveiligingslaag.

3. Voorkomen van misbruik van rechten en datalekken

E-mailsignatures helpen controleren hoe e-mails worden verzonden vanaf verschillende domeinen en zorgen ervoor dat de juiste informatie wordt opgenomen. Organisaties kunnen ze gebruiken om te voorkomen dat ongeautoriseerde werknemers met gevoelige gegevens omgaan, waardoor het risico op datalekken, misbruik van rechten en kwaadwillende e-mails van gecompromitteerde accounts of werknemersimposteurs wordt verminderd.

4. E-mailsignatures verbeteren professionaliteit en veiligheid

Consistente branding is essentieel voor het behouden van professionaliteit en vertrouwen. Het gebruik van gestandaardiseerde e-mailsignatures met correcte contactgegevens, logo's en disclaimers zorgt voor nauwkeurige informatie en voorkomt verouderde of misleidende details. Consistente signatures maken het ook makkelijker om phishing-e-mails te herkennen, waardoor de kans op scams afneemt.

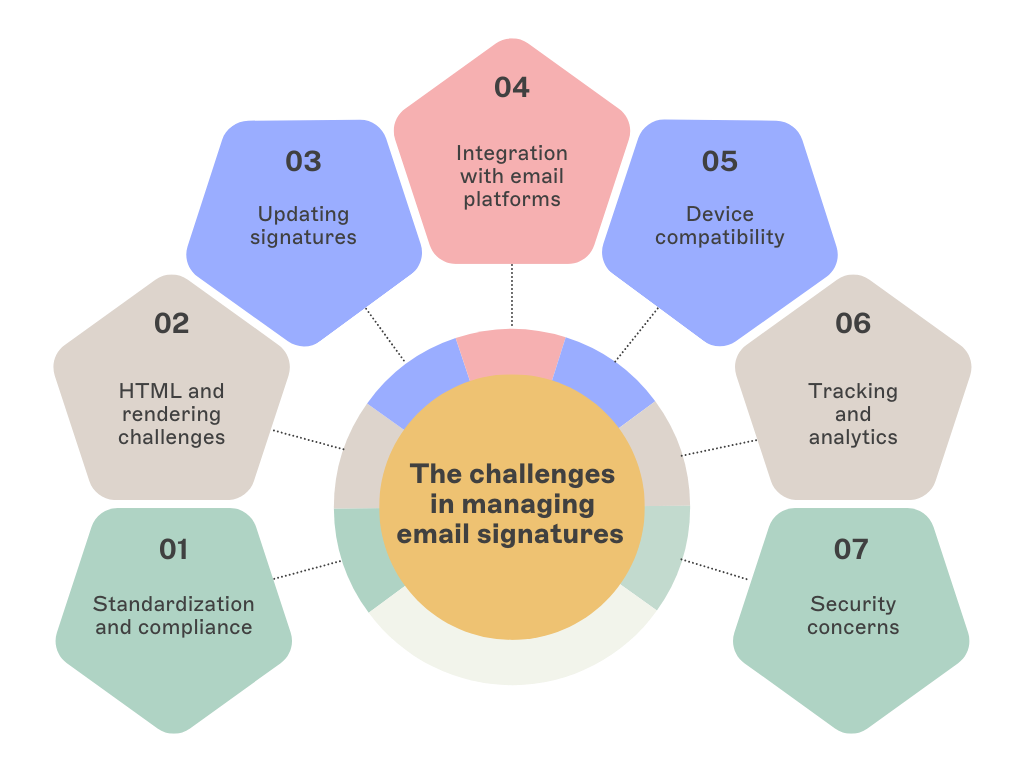

De uitdagingen bij het beheren van e-mailhandtekeningen

Ondanks de waardevolle rol die ze spelen in compliance en beveiliging, kan het beheren van e-mailhandtekeningen in Microsoft 365 een uitdagende taak zijn. Met medewerkers die meerdere apparaten en platforms gebruiken, kost het tijd en middelen om consistente en conforme handtekeningen in alle communicatie te waarborgen. Organisaties moeten ook rekening houden met verschillende afdelingen of regio's die unieke variaties van handtekeningen nodig hebben.

Zonder een gecentraliseerd systeem wordt het beheren van e-mailhandtekeningen een handmatig proces, gevoelig voor fouten en inconsistenties.

De belangrijkste uitdagingen voor IT-teams zijn als volgt:

Standaardisatie en compliance: Consistente e-mailhandtekeningen zijn essentieel om een professionele uitstraling te behouden en te voldoen aan wettelijke of regelgevende vereisten. Het waarborgen van uniformiteit kan echter lastig zijn, vooral voor grote bedrijven of organisaties met meerdere afdelingen. Werknemers die hun eigen handtekeningen mogen maken of aanpassen, leiden vaak tot inconsistenties in branding en verouderde informatie.

HTML- en rendering-uitdagingen: HTML wordt veel gebruikt voor het maken van e-mailhandtekeningen vanwege de flexibiliteit, maar brengt complicaties met zich mee. Verschillende e-mailplatformen en apparaten interpreteren HTML anders, wat leidt tot vervormde lay-outs, ontbrekende elementen of inconsistenties. Dit maakt het lastig om zonder technische vaardigheden een professionele uitstraling te bereiken en verhoogt de werkdruk van IT-teams.

Handtekeningen bijwerken: Het bijwerken van e-mailhandtekeningen in een organisatie tijdens rebranding, marketingcampagnes of wijzigingen in contactgegevens kost veel tijd. IT-teams moeten vaak elke handtekening afzonderlijk aanpassen, wat kan leiden tot fouten en inconsistenties.

Integratie met e-mailplatformen: E-mailplatformen zoals Outlook en Gmail hebben verschillende mogelijkheden voor het formatteren en beheren van handtekeningen. Het waarborgen van een consistente, professionele uitstraling over systemen heen is een uitdaging.

Compatibiliteit met apparaten: Mobiele werkplekken gebruiken verschillende apparaten, dus e-mailhandtekeningen moeten goed worden weergegeven op desktops, smartphones en tablets. Ontwerpen die geoptimaliseerd zijn voor één apparaat werken echter niet altijd even goed op andere apparaten.

Tracking en analyses: Bedrijven gebruiken e-mailhandtekeningen nu met traceerbare links voor marketingcampagnes. Het beheren van deze links en het analyseren van hun effectiviteit voegt een extra laag complexiteit toe aan het beheer van handtekeningen.

Beveiligingsproblemen: E-mailhandtekeningen kunnen organisaties blootstellen aan risico's zoals phishingaanvallen. IT-teams moeten ervoor zorgen dat handtekeningen veilig zijn terwijl gevoelige bedrijfs- en gebruikersinformatie wordt beschermd.

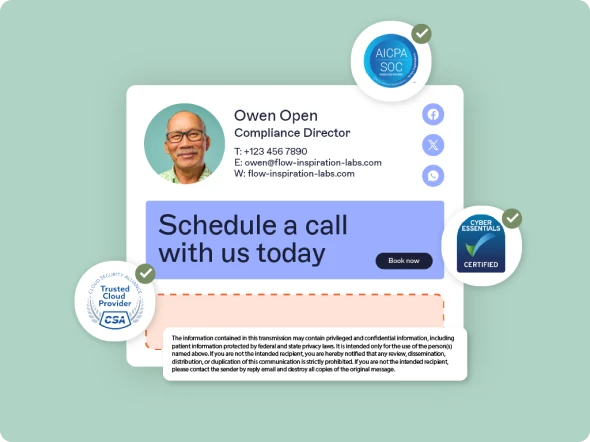

De oplossing ligt in professioneel beheer van e-mailhandtekeningen

Om de uitdagingen van handmatig beheer van e-mailhandtekeningen te overwinnen, kunnen organisaties professionele software voor e-mailhandtekeningen van Exclaimer gebruiken. Hiermee kunt u eenvoudig e-mailhandtekeningen maken, bewerken en beheren voor uw hele organisatie vanaf één centraal platform. Zo worden consistente branding en compliance in alle zakelijke communicatie gewaarborgd.

Met e-mailhandtekeningsoftware kunnen IT-teams tijd besparen door professionele sjablonen te gebruiken. De software stelt marketingteams in staat om het ontwerp en de boodschap af te handelen, zodat handtekeningen er niet alleen professioneel uitzien, maar ook aansluiten bij de branding- en marketingdoelen van uw bedrijf.

Beveiliging en privacy met Exclaimer

Exclaimer helpt organisaties hoge normen van beveiliging en privacy in e-mailcommunicatie te handhaven. Met de software voor e-mailhandtekeningen kunnen IT-teams eenvoudig handtekeningen beheren, naleving waarborgen en consistentie in alle e-mails behouden. Met professionele sjablonen besparen bedrijven tijd en versterken ze hun branding en marketing.

Exclaimer geeft prioriteit aan beveiliging door gevoelige informatie in Microsoft 365 te beschermen. Gegevens worden zowel in rust als tijdens verzending versleuteld met behulp van de beveiligde infrastructuur van Microsoft Azure. Het voldoet ook aan belangrijke gegevensregelgeving zoals GDPR, CCPA en HIPAA, en beschermt communicatie tegen ongeautoriseerde toegang of inbreuken.

Optimaliseer je Microsoft 365-omgeving

Het behouden van naleving van regelgeving en beveiliging in Microsoft 365 is geen gemakkelijke opgave, maar het hoeft ook niet overweldigend te zijn. Door de uitdagingen te begrijpen, je af te stemmen op cloudbeveiligingskaders en de beste praktijken uit deze gids toe te passen, kunnen organisaties hun systemen en gegevens met vertrouwen beschermen.

De vaak over het hoofd geziene e-mailhandtekening speelt een cruciale rol in deze strategie. Door e-mailhandtekeningen in Microsoft 365 te standaardiseren, beveiligen en optimaliseren, kunnen bedrijven niet alleen voldoen aan regelgeving, maar ook professionaliteit uitstralen.

Wil je je e-mailhandtekeningbeheer stroomlijnen en tegelijkertijd beveiliging en naleving verbeteren? Ontdek het verschil dat Exclaimer kan maken en probeer gratis.