by Dave Willis

Was IT-Administratoren über Signaturtools für Office 365 wissen sollten

10 June 2025

0 min read

Einführung

Die Verwaltung von E-Mail-Signaturen in Microsoft 365 beginnt oft beiläufig – bis sie zu einem echten Problem für Compliance, Sicherheit und Markenauftritt wird.

Exchange Online und Microsoft 365 bieten zwar grundlegende Funktionen, doch diese reichen nicht aus, um Signaturen zentral, sicher und skalierbar auf allen Geräten zu verwalten.

Dieser FAQ-Leitfaden beantwortet die häufigsten Fragen von Administratoren zur Signaturverwaltung in Office 365. Er zeigt die Grenzen der integrierten Tools, erklärt, wie Exclaimer sich nahtlos in Ihre Umgebung einfügt, und macht deutlich, warum eine zentrale Lösung den Unterschied macht.

1. Welche Optionen zum E-Mail-Signatur-Management sind in Microsoft 365 enthalten?

Microsoft 365 bietet zwei grundlegende Methoden zum E-Mail-Signatur-Management:

Outlook-Client-Signaturen: Von Nutzern direkt in der Outlook-Desktop-App erstellt. Diese Signaturen synchronisieren sich nicht über Geräte hinweg und können lokal geändert oder gelöscht werden.

Exchange Online-Transportregeln: Administratoren können Klartext-Disclaimer zu ausgehenden E-Mails hinzufügen. Diese werden nach dem Versand eingefügt und erscheinen ganz unten im Nachrichtenverlauf.

Beide Methoden unterstützen weder HTML noch dynamische Felder oder zentrale Richtlinien. Signaturen lassen sich beim Schreiben nicht anzeigen, und das Layout unterscheidet sich je nach Client.

2. Welche Herausforderungen ergeben sich für IT-Teams beim manuellen E-Mail-Signatur-Management?

Ohne zentrale Plattform ist die Verwaltung von E-Mail-Signaturen manuell, inkonsistent und schwer skalierbar. IT-Teams kämpfen häufig mit:

Uneinheitlicher Formatierung: Signaturen variieren je nach Nutzer, Gerät oder Client. Branding und rechtliche Hinweise fehlen oft oder sind nicht aktuell.

Hohen Supportaufwänden: Ständige Anfragen zur Aktualisierung von Jobtiteln, Layout-Korrekturen oder Kampagnenbannern.

Fehlender Durchsetzung: Nutzer können Signaturen ändern oder Vorgaben umgehen. Es gibt keine Sperrfunktionen für E-Mail-Haftungsausschluss oder Designelemente.

Geringer Transparenz: IT kann weder sehen, welche Signatur angewendet wurde, noch Änderungen nachvollziehen.

3. Warum reichen die nativen Tools von Microsoft 365 für das E-Mail-Signatur-Management nicht aus?

Exchange Online und Outlook 365 wurden nicht für ein zentrales, unternehmensweites E-Mail-Signatur-Management entwickelt. Typische Einschränkungen:

Keine Unterstützung für HTML-Formatierungen oder dynamische Felder

Signaturen erscheinen erst nach dem Versand – nicht beim Schreiben

Keine Anpassung nach Rolle, Standort oder Nutzerattributen möglich

Keine Prüfhistorie oder Änderungsprotokolle

IT-Teams müssen mit Workarounds arbeiten: Outlook-Signaturen manuell pflegen, Gruppenrichtlinien anpassen oder Anleitungen versenden, die selten umgesetzt werden. Das ist zeitaufwendig, fehleranfällig und nicht zukunftsfähig. Deshalb suchen viele Teams nach besseren Alternativen zu den Bordmitteln von Microsoft.

4. Worauf sollten IT-Teams bei einer Signaturlösung für Microsoft 365 achten?

E-Mail-Signatur-Management in Microsoft 365 umfasst weit mehr als das Verteilen von Templates. Eine skalierbare und sichere Lösung braucht technische Tiefe, flexible Steuerung und eine nahtlose Integration in Microsoft-Dienste.

Das sollte eine leistungsfähige Plattform bieten:

Active Directory-Synchronisation mit dynamischen Inhalten

Wählen Sie eine Lösung, die über die Microsoft Graph API mit Microsoft Entra ID (Azure Active Directory) verbunden ist. So lassen sich Benutzerdaten wie Jobtitel, Abteilungen oder benutzerdefinierte Felder in Echtzeit synchronisieren – ganz ohne CSV-Dateien oder manuelles Mapping.

- Anzeige einer Mobilnummer nur, wenn eine hinterlegt ist

- Automatische Einbindung regionaler Disclaimer

- Keine Leerzeilen bei nicht vorhandenen Feldern

- Unterstützung für dynamische Gruppen, verschachtelte Sicherheitsgruppen und Filterregeln

Granulare Zugriffskontrolle

Eine sichere Plattform trennt Design und Durchsetzung. Rollenbasierte Zugriffskontrollen ermöglichen es IT, rechtliche Felder und technische Konfigurationen zu sperren, während Teams wie Marketing oder HR Inhalte pflegen können.

- IT verwaltet Disclaimer und Mailflow-Einstellungen

- Marketing aktualisiert Banner, Texte und Gestaltungselemente

- Regionale Admins lokalisieren Inhalte, ohne globale Regeln zu verändern

- Alle Änderungen sollten nachvollziehbar protokolliert werden

Eingebettete Bilder statt verlinkter Inhalte

Verlinkte Bilder werden häufig blockiert oder laden hinter Firewalls nicht. Achten Sie auf Unterstützung für eingebettete Bilder via Base64-Codierung:

- Bilder laden direkt beim ersten Öffnen

- Keine Abhängigkeit von externem Hosting

- Weniger Supportanfragen wegen fehlender Logos

- Automatische Komprimierung und Optimierung der Bilder

Flexibler Template-Designer

Drag-and-Drop ist hilfreich – entscheidend ist aber, was darunter passiert. Eine leistungsfähige Vorlage sollte bieten:

- Bedingte Logik zur gezielten Anzeige von Blöcken

- Layouts je nach Rolle oder Hierarchie

- HTML-Fallback für Mobilgeräte und komplexe Designs

- Vollständige HTML- und CSS-Bearbeitung sowie Import externer Templates

Sichtbarkeit im Ordner "Gesendete Elemente"

Wenn Signaturen nach dem Versand hinzugefügt werden, sehen Nutzer oft nicht, was tatsächlich verschickt wurde. Eine gute Lösung schreibt die finale E-Mail inklusive Signatur zurück in den Ordner „Gesendete Elemente“.

- Die verwendete Signatur ist sichtbar

- Änderungen an Inhalten wurden übernommen

- Kampagnen-Bausteine wurden korrekt dargestellt

- Sichere, API-gesteuerte Verarbeitung mit Microsoft 365-Berechtigungen

5. Was ist Exclaimer und wie integriert es sich in Microsoft 365?

Exclaimer für Microsoft 365 ist eine Cloud-Plattform zur Verwaltung von E-Mail-Signaturen. Sie liefert konsistente, richtliniengesteuerte Signaturen auf jedem Gerät und Client mithilfe sicherer Microsoft APIs und Konnektoren. Es gibt keine Unterbrechung des E-Mail-Flusses, keine lokalen Installationen und keinen manuellen Aufwand für Benutzer.

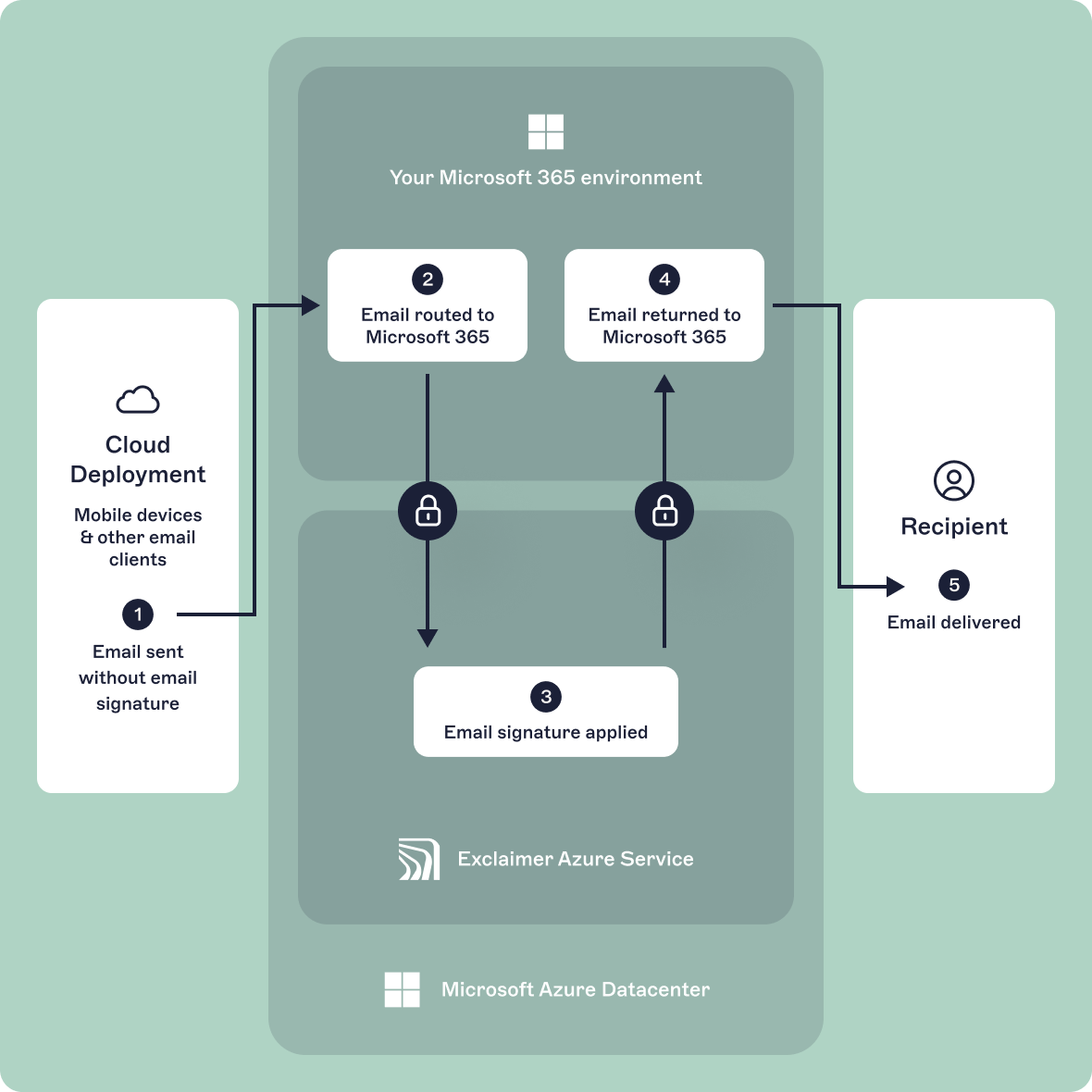

Exchange Online-Konnektoren

Exclaimer richtet sichere Konnektoren in Ihrer Microsoft 365-Umgebung ein, um E-Mails nach dem Senden und vor der Zustellung über seinen Azure-Dienst zu leiten. Dadurch wird die serverseitige Anwendung von Signaturen ohne Benutzereingriff ermöglicht.

- Die E-Mail verlässt das Postfach des Absenders

- Sie wird zur Verarbeitung an Exclaimer weitergeleitet

- Eine Signatur wird mithilfe von Regeln und Benutzerdaten angewendet

- Die signierte E-Mail kehrt zu Microsoft 365 zur Zustellung zurück

Integration mit Microsoft Graph API

Benutzerdaten werden direkt aus Azure Active Directory über die Microsoft Graph API synchronisiert. Dadurch bleiben dynamische Felder genau und spiegeln aktuelle Rollen, Kontaktinformationen und Attribute wider.

- Unterstützt Standard- und benutzerdefinierte Felder

- Ermöglicht bedingte Logik, wie disclaimers basierend auf dem Standort oder abteilungsspezifische Banner

- Aktualisiert sich automatisch nach einem definierten Zeitplan

- Admins können steuern, welche Daten abgerufen und angewendet werden

Outlook-Add-In für clientseitige Vorschau

Das Outlook Add-In von Exclaimer zeigt Benutzern ihre Live-Signatur während der E-Mail-Erstellung in Outlook für Windows, Mac und Web an.

- Ruft Vorlagen direkt von der Exclaimer-Plattform ab

- Zeigt die finale Signatur in der Nachrichtenanzeige an

- Erfordert keine Benutzereinrichtung oder lokale Software

- Zentral bereitgestellt vom Microsoft 365 Admin Center mit automatischen Updates

Keine lokale Software, keine Skripte

Exclaimer wird vollständig in der Cloud verwaltet. Es sind keine Gruppenrichtlinien, Login-Skripte oder Desktop-Agents erforderlich. Alles wird über ein zentrales Dashboard gesteuert.

6. Wie Exclaimer die Compliance unterstützt und sensible Daten schützt

Exclaimer wurde entwickelt, um die Sicherheits-, Compliance- und Governance-Anforderungen aller Organisationen zu erfüllen. Seine Architektur und Kontrollmechanismen stellen sicher, dass sensible Daten in jeder Phase der Verarbeitung geschützt sind.

Verschlüsselte Mail-Weiterleitung

E-Mails werden über Exclaimers Azure-Dienst unter Verwendung von TLS-verschlüsselten Konnektoren geleitet, die in Exchange Online konfiguriert sind. Diese sind IP-begrenzt und durch zertifikatsbasierte Authentifizierung gesichert, um unbefugten Zugriff oder das Abfangen von Nachrichten zu verhindern.

Keine E-Mail-Speicherung

Exclaimer speichert oder archiviert keine E-Mail-Inhalte. E-Mail-Signaturen werden in Echtzeit angewendet, während die Nachricht durch die Plattform läuft, und dann zur Zustellung zurück an Microsoft 365 übergeben. Dieser zustandslose Ansatz reduziert die Angriffsfläche, da sensible Inhalte nie auf Drittanbieter-Servern gespeichert werden.

Zugriffssteuerung und Überwachung

Administratoren verwenden rollenbasierte Zugriffssteuerung, um Berechtigungen für IT, Marketing und Compliance zu definieren. Jede Änderung an Vorlagen oder Einstellungen wird mit Nutzernachverfolgung protokolliert, was vollständige Transparenz für Prüfungen und Compliance-Überprüfungen ermöglicht.

Zertifizierungen für Unternehmenssicherheit

Exclaimer ist nach weltweit anerkannten Standards zertifiziert, darunter:

- ISO 27001 für Informationssicherheitsmanagement

- ISO 27018 für Datenschutz in der Cloud

- SOC 2 Typ II für Sicherheit, Verfügbarkeit und Vertraulichkeit

- Microsoft 365-Zertifizierung für vertrauenswürdige App-Integration

Regionale Datenspeicherung

Um Anforderungen an die Datenhoheit zu unterstützen, bietet Exclaimer regionale Hosting-Optionen über Microsoft Azure in Großbritannien, der EU, den USA, Kanada, dem Nahen Osten und Australien an. Dies entspricht lokalen Vorschriften wie der DSGVO und dem CCPA und stimmt mit internen Richtlinien zur Datenresidenz überein.

7. Wie unterstützt Exclaimer hybride oder Multi-Tenant Microsoft 365-Umgebungen?

Hybride und Multi-Tenant Microsoft 365-Umgebungen sind häufig in großen Organisationen. Exclaimer wurde entwickelt, um beide mit vollständiger Funktionsparität und zentraler Steuerung zu unterstützen.

Hybride Umgebungen

Wenn einige Postfächer lokal in Exchange verbleiben und andere in Exchange Online sind, wendet Exclaimer Signaturen mithilfe der serverseitigen Verarbeitung an. Nachrichten werden über Exchange Online-Connectoren weitergeleitet, sodass jede E-Mail die richtige, zentral verwaltete E-Mail-Signatur erhält.

Dies funktioniert über alle Clients und Geräte hinweg, ohne lokale Einrichtung oder Benutzerbeteiligung.

Multi-Tenant-Umgebungen

Exclaimer ermöglicht Administratoren, mehrere Mandanten über eine Oberfläche oder separat zu verwalten, je nach organisatorischer Struktur. Der Zugang kann nach Mandant, Region oder Abteilung delegiert werden, was besonders nützlich ist für:

- Managed Service Provider

- Multinationale Unternehmen

- Unternehmen, die Fusionen oder Übernahmen durchlaufen

Es ist nicht erforderlich, Vorlagen zu duplizieren oder separate Richtlinien zu pflegen. Mit Exclaimer können Sie Branding, Compliance und Updates für E-Mail-Signaturen über Mandanten hinweg von einer einzigen Plattform aus verwalten.

8. Wie synchronisiert Exclaimer Benutzerattribute aus Azure Active Directory?

Exclaimer integriert sich mit Entra ID (Azure Active Directory) über einen sicheren, schreibgeschützten Microsoft Graph API-Zugriff. Die Plattform zieht automatisch Benutzerdaten und erstellt personalisierte E-Mail-Signaturen in großem Umfang, ohne manuelle Updates oder benutzerbezogene Anpassungen durch die IT.

Sichere, delegierte Synchronisation über die Microsoft Graph API

Die Synchronisation beginnt mit einer einmaligen Zustimmung eines Microsoft 365-Globaladministrators. Exclaimer nutzt delegierte Berechtigungen, folgt den OAuth 2.0-Standards und verwendet nur die minimal erforderlichen Leseberechtigungen.

- Keine Anmeldedaten werden gespeichert

- Nur autorisierter, mandantenweiter Lesezugriff ist erlaubt

- Die Synchronisation läuft automatisch alle ein bis zwei Stunden

Verzeichnisattribute für E-Mail-Signaturen

Exclaimer holt sowohl Standard- als auch benutzerdefinierte Felder aus jedem Azure AD-Benutzerprofil, darunter:

- Anzeige-Name

- Jobtitel und Abteilung

- Büro- und Telefonnummer

- Vorgesetzte und direkte Unterstellte

- Benutzerdefinierte Felder wie Geschäftseinheit oder Sprachpräferenz

Administratoren wählen aus, welche Attribute genutzt werden, und behalten die Kontrolle über den Signaturinhalt und die Datenexposition.

Dynamisches Feldmapping und Fallback-Logik

Vorlagen verwenden dynamische Platzhalter, die beim Generieren der E-Mail-Signatur mit Live-Werten gefüllt werden. Wenn ein Feld leer ist, verhindern Fallback-Regeln ein fehlerhaftes Layout:

- Feld leer lassen

- Einen Standardwert verwenden

- Die Zeile vollständig ausblenden, um das Layout sauber zu halten

Bedingte Logik und gruppenbasierte Zielsetzung

Exclaimer unterstützt erweiterte Regeln basierend auf allen synchronisierten Attributen. Zum Beispiel:

- Kampagnen-Banner nur für das Vertriebsteam anzeigen

- Regionale Disclaimer basierend auf dem Bürostandort anwenden

- Sprachvarianten je nach bevorzugter Sprache des Benutzers verwenden

Vorlagen können Microsoft 365-Sicherheits- oder Verteilungsgruppen zugewiesen werden, um gezielte Signaturrichtlinien in großem Umfang zu ermöglichen.

Immer aktuell, wartungsfrei

Wenn sich Rollen, Abteilungen oder Kontaktdaten in Azure AD ändern, aktualisieren sich die E-Mail-Signaturen automatisch. Dadurch bleibt jede E-Mail aktuell, markenkonform und regelkonform, ohne dass die IT eingreifen muss.

9. Wie schneidet Exclaimer im Vergleich zu anderen Office 365-E-Mail-Signaturtools ab?

Nicht alle Plattformen zur Verwaltung von E-Mail-Signaturen sind gleich. Während einige Anbieter einfache Cloud-Tools oder Outlook-Plugins anbieten, bietet Exclaimer eine umfassendere, skalierbare Lösung, die speziell für IT-Teams in Microsoft 365-Umgebungen entwickelt wurde.

| Funktionalität | Exclaimer | CodeTwo | Templafy | Opensense | Crossware |

|---|---|---|---|---|---|

| Entwickelt für Microsoft 365 | ✅ | ✅ | ❌ | ✅ | ✅ |

| Server- und Client-Modus | ✅ | ✅ | ❌ | ❌ | ✅ |

| Azure AD-Synchronisierung | ✅ | ✅ | Eingeschränkt | ✅ | Eingeschränkt |

| Echtzeitvorschau in Outlook | ✅ | ✅ | ❌ | ❌ | ❌ |

| Rollenbasierte Zugriffskontrolle | ✅ | Eingeschränkt | ✅ | Eingeschränkt | Eingeschränkt |

| Spezielle Compliance-Tools | ✅ | ❌ | ❌ | ❌ | ❌ |

| Multi-Tenant-Unterstützung | ✅ | ✅ | ❌ | ❌ | Eingeschränkt |

| Entwickelt für Marketing + IT | ✅ | Eingeschränkt | ✅ | ✅ | ❌ |

Exclaimer ist die einzige Lösung, die echte Flexibilität auf Unternehmensniveau über Geräte, Abteilungen und Regionen hinweg bietet – ohne dabei auf Kontrolle oder Transparenz verzichten zu müssen.

10. Welche Sicherheitsimplikationen hat das Routing von E-Mails über Exclaimer?

Das Routing von E-Mails über einen Drittanbieterdienst birgt potenzielle Risiken, jedoch nur, wenn die Plattform nicht über unternehmensgerechte Sicherheitskontrollen verfügt. Exclaimer wurde entwickelt, um den Sicherheits-, Datenschutz- und Compliance-Anforderungen von Microsoft 365-Umgebungen gerecht zu werden.

Sicherer E-Mail-Fluss mit Microsoft 365-Connectors

Exclaimer nutzt native Exchange Online-Connectors, um ausgehende E-Mails durch seinen Dienst zu leiten. Diese werden mit TLS 1.2 oder höher verschlüsselt und durch IP und Zertifikat authentifiziert.

- Keine eingehenden E-Mails werden über Exclaimer geroutet

- MX-Einträge bleiben unverändert

- E-Mails werden während der Übertragung verarbeitet und an Microsoft 365 zurückgesendet

Die Plattform wird in Microsoft Azure gehostet und profitiert von der physischen und netzwerkbasierten Sicherheit von Microsoft.

Kein Zugriff oder Speichern von Nachrichteninhalten

Exclaimer arbeitet in Echtzeit und fügt Signaturen hinzu, während E-Mails verarbeitet werden. Nachrichten werden im Arbeitsspeicher verarbeitet und niemals gespeichert, protokolliert oder auf Festplatte geschrieben.

- Keine E-Mail-Inhalte werden gespeichert

- Keine Daten im Ruhezustand

- Entspricht Richtlinien zur Null-Speicherung

Optionen für Datenresidenz

Exclaimer unterstützt regionales Hosting in Microsoft Azure-Rechenzentren in der EU, Großbritannien, den USA, Kanada und Australien. Dies hilft Organisationen, Anforderungen für Datenresidenz und Governance zu erfüllen, indem sie kontrollieren, wo E-Mails verarbeitet werden.

11. Wie beginnt man mit Exclaimer?

Der Einstieg bei Exclaimer ist schnell und unkompliziert. Es gibt keine Unterbrechung des E-Mail-Flusses und keine Installation auf Benutzergeräten erforderlich. Hier ist der typische Onboarding-Prozess für Microsoft 365-Umgebungen:

1. Starten Sie eine kostenlose Testversion oder fordern Sie eine Demo an

Besuchen Sie exclaimer.com, um eine 14-tägige Testversion zu starten. Keine Zahlungsdaten erforderlich. Sie erhalten vollen Zugriff auf Admin-Funktionen, Vorlagen und Integrationen.

Wenn Ihre Organisation mehr als 100 Benutzer hat, kann ein dedizierter Customer Success Manager Sie bei Einrichtung, Benutzer-Provisionierung und Rollout unterstützen.

2. Verbindung mit Microsoft 365 herstellen

Der Setup-Assistent führt Sie durch die sichere Authentifizierung mit Microsoft 365-Global-Admin-Anmeldedaten. Exclaimer verbindet sich mit Ihrem Tenant über die Microsoft Graph API und konfiguriert den E-Mail-Fluss mit minimalen Berechtigungen.

Dieser Schritt umfasst:

- Autorisierung des Azure AD-Zugriffs über Microsofts OAuth 2.0

- Erstellung von Exchange Online-Connectors und Transportregeln

- Validierung des E-Mail-Routings ohne Änderung der MX-Einträge

Die vollständige Einrichtung dauert in der Regel weniger als 30 Minuten.

3. Benutzerdaten aus Azure AD synchronisieren

Exclaimer importiert Benutzerattribute wie Jobtitel, Abteilung und Kontaktdaten aus Azure Active Directory. Sie können diese Synchronisierung auf bestimmte Gruppen oder Organisationseinheiten beschränken.

Dynamische Felder und Logik können sofort in der Vorschau angezeigt werden, um die Layoutgenauigkeit zu bestätigen.

4. Signaturvorlagen erstellen oder importieren

Erstellen Sie gebrandete E-Mail-Signaturvorlagen mit dem Drag-and-Drop-Editor von Exclaimer oder importieren Sie bestehendes HTML. Fügen Sie Benutzerdaten, rechtliche Hinweise, Werbebanner hinzu oder wenden Sie Regeln basierend auf Attributen wie Region oder Abteilung an.

Vorlagen können nach Geschäftseinheit, Rolle oder geografischer Lage gezielt angewendet werden, um vollständige Kontrolle zu gewährleisten.

5. Wählen Sie Ihre Bereitstellungsmethode

Wählen Sie aus, wie Signaturen angewendet werden:

- Serverseitig: Nachrichten werden über Exclaimer weitergeleitet, und Signaturen automatisch hinzugefügt

- Clientseitig: Verwenden Sie das Outlook-Add-In, um die Signatur während des Verfassens anzuzeigen

- Hybrid: Kombinieren Sie beide Methoden für vollständige Abdeckung und Sichtbarkeit

Die clientseitige Bereitstellung wird zentral über das Microsoft 365 Admin Center gepusht.

6. Testen und live schalten

Vorschau von Signaturen nach Benutzer, Simulation von Richtlinien und Verifizierung der Einrichtung, bevor der Live-E-Mail-Fluss aktiviert wird. Nach der Aktivierung werden Signaturen entsprechend Ihrer Konfiguration automatisch angewendet—keine Benutzeraktion erforderlich.

Sehen Sie, wie Exclaimer in Ihrer Microsoft 365-Umgebung funktioniert

Die Verwaltung von Microsoft 365-E-Mail-Signaturen sollte nicht manuell, inkonsistent oder unsicher sein. Mit Exclaimer hat die IT die volle Kontrolle durch zentrale Verwaltung von E-Mail-Signaturen, native Microsoft 365-Integration und konsistente Richtlinien auf allen Geräten.

Starten Sie eine kostenlose Testversion und entdecken Sie die Plattform selbst. Keine Kreditkarte. Keine Unterbrechung. Nur sichere, skalierbare Signaturverwaltung, die auf die Bedürfnisse der IT zugeschnitten ist.