by Exclaimer

Le guide de la conformité des e-mails : Tout ce que vous devez savoir

28 January 2025

0 min read

Introduction

L’e-mail est l’un des canaux de communication les plus importants pour les entreprises. Cependant, rester conforme aux réglementations des e-mails est essentiel. Avec des lois de plus en plus strictes sur la confidentialité, la sécurité et la protection des données, la conformité des e-mails est désormais une priorité pour les entreprises de toutes tailles.

Ne pas respecter les normes de conformité des e-mails peut entraîner de graves conséquences, telles que des amendes légales coûteuses, des violations de données et une perte de confiance des clients. Même de petites erreurs, comme une mauvaise gestion des signatures d'e-mails, peuvent créer des risques de non-conformité.

Ce guide de la conformité des e-mails couvre tout ce que vous devez savoir, y compris les bases de la conformité des e-mails et les principales réglementations comme le RGPD et la HIPAA. Il fournit également des meilleures pratiques pour des communications sécurisées et des solutions disponibles pour maintenir votre entreprise en conformité.

Qu’est-ce que la conformité des e-mails ?

La conformité des e-mails consiste à respecter les lois, réglementations et normes industrielles concernant les communications par e-mail, y compris les messages marketing et généraux. Elle garantit que les e-mails sont gérés, stockés et envoyés de manière sécurisée, en mettant l’accent sur la protection des données sensibles, l'obtention du consentement et la transparence. La non-conformité peut entraîner de graves conséquences, mais respecter ces normes aide à protéger les données des clients, à répondre aux exigences légales et à renforcer la confiance.

Comprendre les réglementations sur la conformité des e-mails

Plusieurs réglementations internationales et spécifiques à certaines industries dictent la manière dont les entreprises doivent gérer leurs communications par e-mail pour assurer confidentialité, sécurité et pratiques éthiques. Ces réglementations sont conçues pour protéger les consommateurs contre les spams, les violations de données et l’utilisation abusive de leurs informations personnelles. Voici un aperçu de certaines des plus importantes et pourquoi elles comptent :

1. CAN-SPAM Act

Le Controlling the Assault of Non-Solicited Pornography And Marketing Act, plus connu sous le nom de CAN-SPAM, est une loi américaine qui établit des règles pour les e-mails commerciaux.

Les entreprises doivent obtenir le consentement avant l’envoi d’e-mails marketing, identifier clairement l’expéditeur et inclure une option de désabonnement.

2. Règlement Général sur la Protection des Données (RGPD)

Le Règlement Général sur la Protection des Données (RGPD) est une loi sur la confidentialité des données mise en œuvre dans l’UE en 2018. Elle protège les données personnelles des citoyens européens et exige des organisations qu’elles les collectent, les traitent et les stockent de manière responsable.

Les entreprises qui envoient des e-mails aux citoyens de l’UE doivent obtenir un consentement explicite, fournir des politiques de confidentialité transparentes, et permettre aux individus d’accéder, de corriger ou de supprimer leurs données.

3. Loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA)

La loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA) est une loi américaine qui définit des normes pour protéger les informations de santé.

Les organisations qui traitent des informations de santé protégées (PHI) doivent se conformer à la HIPAA, notamment en utilisant des e-mails sécurisés. Les entreprises sont tenues de garantir la confidentialité, l'intégrité et la disponibilité des PHI dans les communications par e-mail.

4. Norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS)

La norme PCI DSS est un ensemble de règles pour les entreprises qui traitent des données de cartes de crédit. L'email joue un rôle clé dans la conformité PCI, mais les informations de carte de crédit ne doivent jamais être envoyées par email, sauf si elles sont chiffrées et sécurisées.

5. Loi sur la confidentialité des consommateurs de Californie (CCPA)

La loi sur la confidentialité des consommateurs de Californie (CCPA), adoptée en 2018, est entrée en vigueur en 2020. Elle donne aux résidents de Californie le droit de savoir quelles données personnelles les entreprises collectent, de demander leur suppression et de refuser leur vente. Les entreprises doivent également fournir des politiques de confidentialité claires et obtenir un consentement avant de collecter ou de partager des données personnelles.

6. Loi canadienne anti-pourriel (CASL)

La loi canadienne anti-pourriel (CASL) réglemente la manière dont les entreprises envoient des messages électroniques commerciaux. Elle s'applique à toute organisation envoyant des emails ou communiquant numériquement avec des citoyens canadiens, quel que soit l'emplacement de l'entreprise. La CASL exige que les entreprises obtiennent le consentement des destinataires et identifient clairement l'expéditeur dans toutes les communications.

7. Règlement sur la confidentialité et les communications électroniques (PECR)

Le règlement sur la confidentialité et les communications électroniques (PECR) régit la manière dont les entreprises britanniques utilisent les communications électroniques, telles que le marketing par email. Le PECR exige que les entreprises obtiennent un consentement avant d'envoyer des emails marketing, offrent des options de désinscription claires et gèrent correctement les données personnelles.

8. Loi Gramm-Leach-Bliley (GLBA)

La loi Gramm-Leach-Bliley (GLBA) est une loi américaine obligeant les institutions financières à protéger les informations financières personnelles des clients, y compris les e-mails sécurisés et une gestion adéquate des données. Les entreprises doivent élaborer des programmes de sécurité, fournir des avis de confidentialité et obtenir le consentement avant de partager des données avec des tiers.

9. Loi Sarbanes-Oxley (SOX)

La loi Sarbanes-Oxley (SOX) est une loi américaine qui fixe des normes pour les rapports financiers et la gouvernance d'entreprise. Elle vise à protéger les investisseurs contre les pratiques financières frauduleuses et à garantir l'exactitude des rapports financiers. Selon la SOX, les entreprises doivent conserver des enregistrements précis des communications par email liées aux transactions financières.

10. Règles fédérales de procédure civile (FRCP)

Les règles fédérales de procédure civile (FRCP) sont un ensemble de directives pour la gestion des procès civils dans les tribunaux américains. Ces règles obligent les entreprises à conserver les communications électroniques, y compris les emails, qui peuvent être pertinentes dans le cadre de litiges en cours ou potentiels.

Qui est responsable de la conformité des emails ?

La conformité des emails devrait être une responsabilité partagée entre différents acteurs au sein d'une organisation. Bien que la responsabilité ultime incombe à l'entreprise dans son ensemble, certains rôles sont plus directement impliqués dans les efforts de conformité.

Équipes informatiques : elles gèrent des tâches techniques clés, comme la mise en place de politiques claires de conservation des emails, la gestion de fonctionnalités de sécurité robuste et l'implémentation de systèmes fiables de filtrage des emails.

Administrateurs système : ils supervisent les solutions d'archivage des emails pour assurer un stockage sécurisé, un accès facile et une gestion efficace des emails.

Responsables de la conformité : ils examinent et audient les activités liées aux emails, en veillant à ce qu'elles respectent les normes requises. Ils traitent également les demandes légales de données liées aux emails avec précision et soin.

Équipes marketing : elles doivent connaître les réglementations en matière de conformité des emails pour s'assurer que toutes les campagnes y adhèrent. Cela inclut l'obtention du consentement, la fourniture d'options claires de désinscription et la gestion des demandes de désabonnement.

Équipes des ressources humaines : elles jouent un rôle crucial en veillant à ce que des formations régulières sur la conformité soient dispensées pour informer les employés des bonnes pratiques en matière de gestion des informations sensibles par email.

Employés : ils doivent respecter les politiques de l'entreprise en matière d'email, utiliser les canaux de communication appropriés et signaler rapidement toute activité suspecte pouvant représenter un risque pour la conformité.

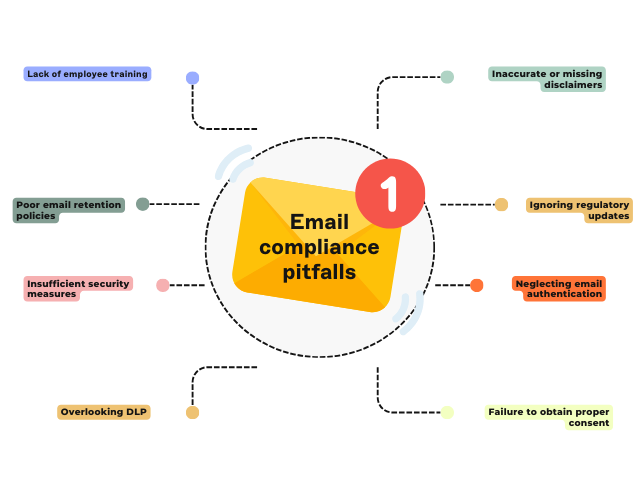

Quelles sont les erreurs courantes en matière de conformité des e-mails ?

La conformité des e-mails est un processus complexe nécessitant une attention rigoureuse aux détails. Même de petites erreurs peuvent entraîner des violations importantes. Il est donc essentiel pour les entreprises de connaître les pièges les plus courants et de prendre des mesures proactives pour les éviter.

Manque de formation des employés : Les employés sont souvent le maillon faible de la conformité des e-mails. Une mauvaise manipulation accidentelle de données sensibles peut entraîner des violations réglementaires ou des problèmes de divulgation de données.

Politiques de conservation des e-mails inadéquates : Les entreprises doivent mettre en place des politiques claires pour garantir que les e-mails sont stockés de manière sécurisée et facilement accessibles pour des litiges ou des demandes réglementaires.

Mesures de sécurité insuffisantes : Sans protections adéquates comme le chiffrement, des connexions sécurisées et des solutions anti-phishing, les e-mails sont vulnérables aux interceptions. Cela peut entraîner des violations de conformité et des pertes de données.

Ignorer la prévention des pertes de données (DLP) : Beaucoup d’organisations n’utilisent pas d’outils DLP pour surveiller et restreindre la sortie de données sensibles via les e-mails. Cela peut provoquer des fuites de données accidentelles ou intentionnelles.

Absence de consentement explicite : Obtenir le consentement explicite des destinataires est un élément clé de nombreuses réglementations sur les e-mails. Les entreprises doivent avoir des processus clairs pour obtenir et stocker ce consentement.

Manque d’authentification des e-mails : Les attaques par usurpation d’identité et phishing mettent en danger la sécurité des e-mails et peuvent entraîner des violations de conformité. De nombreuses entreprises n’implémentent pas correctement les configurations SPF, DKIM et DMARC, rendant leurs systèmes vulnérables.

Ignorance des mises à jour réglementaires : Les réglementations sur la conformité des e-mails évoluent, et rester en conformité nécessite une attention continue. Ne pas s’adapter aux nouvelles exigences peut entraîner de lourdes pénalités.

Mentions légales inexactes ou manquantes : Les mentions légales dans les e-mails jouent un rôle clé dans la conformité des e-mails. Elles doivent être à jour et adaptées aux réglementations et exigences du secteur.

Les conséquences du non-respect de la conformité

Le non-respect des réglementations sur les e-mails peut avoir des conséquences importantes pour les entreprises, notamment :

Perte de confiance des clients : Toute violation de conformité exposant des informations sensibles peut nuire à la confiance des clients envers votre entreprise, entraînant des opportunités manquées et une fidélité affaiblie.

Sanctions financières : Les violations des réglementations sur les e-mails peuvent entraîner des amendes importantes. Par exemple, dans le cadre du RGPD, les entreprises peuvent être condamnées à des amendes allant jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé.

Actions en justice : Le non-respect des réglementations peut entraîner des poursuites judiciaires de la part des individus affectés ou des organismes de réglementation, entraînant des coûts élevés et une atteinte à la réputation de votre entreprise.

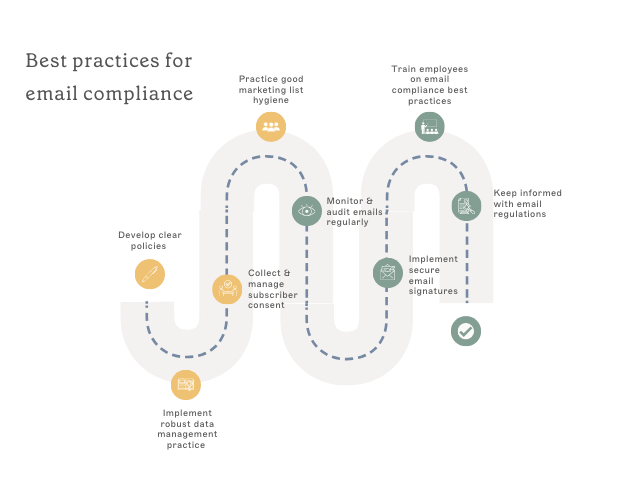

8 bonnes pratiques pour la conformité des e-mails

La conformité est un effort continu nécessitant une combinaison de politiques claires, d’outils adaptés et de formation des employés. Voici quelques bonnes pratiques pour garantir que votre organisation respecte les réglementations sur les e-mails :

1. Développez des politiques claires

Commencez par créer des directives claires sur les e-mails que les employés doivent suivre. Ces directives devraient inclure :

Utilisation appropriée : Définissez ce qui est acceptable ou non, concernant le contenu, l’utilisation personnelle et l’utilisation des ressources e-mails de l’entreprise.

Informations sensibles : Expliquez comment manipuler les données confidentielles, y compris le chiffrement, la protection par mot de passe et les restrictions de transfert à des destinataires non autorisés.

Durées de conservation : Spécifiez la durée pendant laquelle les e-mails doivent être stockés avant archivage ou suppression, conformément à la politique de l’entreprise ou aux exigences légales.

Surveillance : Clarifiez les raisons légales de la surveillance des e-mails, son fonctionnement et son importance pour la conformité, la sécurité et la productivité.

2. Mettez en œuvre une gestion robuste des données

La gestion des données est un aspect clé de la conformité des e-mails. Assurez-vous d’avoir des processus en place pour stocker et récupérer les e-mails en toute sécurité, notamment :

Archivage des e-mails : Implémentez une solution d’archivage qui capture, indexe et stocke automatiquement tous les e-mails entrants et sortants dans un format inviolable. Cela permet une récupération facile en cas de demande juridique ou réglementaire.

Sauvegarde et reprise après sinistre : Préparez un plan de sauvegarde en cas de perte de données due à une défaillance matérielle, une catastrophe naturelle ou une cyberattaque. Des sauvegardes régulières facilitent également les audits de conformité en fournissant des enregistrements historiques des communications.

Suppression sécurisée : Développez des politiques sur la durée de conservation des e-mails avant leur suppression définitive, afin de réduire les risques liés au stockage inutile.

3. Collectez et gérez le consentement des abonnés

Obtenir le consentement avant d’ajouter quelqu’un à votre liste d’e-mails est essentiel pour instaurer la confiance et respecter les lois sur la confidentialité. Voici comment bien faire :

a. Demandez un consentement clair et actif

Assurez-vous que les gens acceptent intentionnellement de recevoir vos messages. Utilisez des formulaires d’inscription simples et bien rédigés qui expliquent :

Quels types d’e-mails ils recevront

À quelle fréquence ils entendront parler de vous

b. Soyez transparent et honnête

Informez vos abonnés :

Pourquoi vous leur envoyez des e-mails

La valeur qu’ils obtiendront en s'inscrivant

Ce qu’ils peuvent attendre et quand

c. Donnez-leur du contrôle

Facilitez leur gestion en leur permettant :

De se désabonner à tout moment grâce à un lien clair et visible dans chaque e-mail

D’ajuster leurs préférences, comme la fréquence des e-mails ou les sujets, selon leurs besoins

4. Pratiquez une bonne hygiène de liste marketing

Nettoyer régulièrement votre liste d’e-mails est essentiel pour une stratégie d’e-mail marketing réussie. Avec le temps, votre liste peut se remplir d’abonnés inactifs, d’adresses obsolètes ou de personnes désintéressées. En supprimant ces contacts, vous améliorez vos taux d’ouverture et de clics.

Pourquoi est-ce si important ?

Meilleures performances : Une liste propre améliore l’efficacité des e-mails en ciblant des abonnés engagés.

Respectez les règles : Des lois comme CAN-SPAM et le RGPD exigent que vous n’envoyiez des e-mails qu’à ceux qui ont opté pour.

Meilleure réputation d’expéditeur : Des e-mails obsolètes et des pièges à spam peuvent nuire à votre délivrabilité. Une liste à jour garantit que vos e-mails atteignent les boîtes de réception, pas les dossiers spam.

5. Surveillez et auditez vos e-mails régulièrement

Examiner régulièrement vos e-mails est une méthode intelligente pour rester en conformité et réduire les risques. Voici ce qu’il faut considérer :

Repérer les problèmes tôt : Identifiez rapidement des problèmes comme des fuites d’informations sensibles, des contenus inappropriés ou des potentielles violations de données.

Assurez la conformité aux politiques : Vérifiez que les employés suivent les règles de l’entreprise et les normes de l’industrie.

Identifiez les besoins en formation : Soulignez les domaines où votre équipe pourrait avoir besoin de conseils supplémentaires.

Soyez prêt pour les audits : Archivez correctement les communications pour répondre aux exigences légales et réglementaires des audits, litiges ou obligations d’enregistrement.

6. Mettez en place des signatures et disclaimers d’e-mail sécurisés

Mettre en œuvre des signatures d’e-mail automatisées et des disclaimers est essentiel pour maintenir la cohérence, renforcer la protection juridique et augmenter le professionnalisme de votre marque. Voici pourquoi c’est important :

Assurez le professionnalisme : Les signatures montrent que vos e-mails sont des communications officielles de l’entreprise.

Protection juridique : Les disclaimers d’e-mail peuvent limiter votre responsabilité en cas d’action en justice. En incluant un disclaimer, vous précisez que vos e-mails sont privés et confidentiels.

Image de marque et cohérence : Une signature d’e-mail standardisée avec le logo de l’entreprise, les coordonnées et des liens vers les réseaux sociaux renforce la reconnaissance de la marque.

7. Formez vos employés sur les meilleures pratiques de conformité des e-mails

Éduquer vos employés sur les bonnes pratiques d’e-mail est essentiel pour garantir la sécurité et la conformité de votre organisation. Voici comment rendre cela simple et engageant :

Repérez les e-mails suspects : Apprenez aux employés à identifier les tentatives de phishing, les liens inhabituels et les pièces jointes inattendues. Surveillez les signaux d’alerte comme des fautes d’orthographe, des demandes d'informations sensibles ou des messages urgents exigeant des réponses rapides.

Manipulez les données sensibles en toute sécurité : Utilisez des outils de chiffrement et des fichiers protégés par mot de passe pour partager des informations confidentielles. Évitez d’envoyer des données sensibles via des réseaux non sécurisés ou à des destinataires non autorisés.

Comprenez les risques : Expliquez les conséquences d’une mauvaise gestion des e-mails, y compris les violations de données, les sanctions légales et les dommages à la réputation.

Rendez la formation pratique : Organisez régulièrement des ateliers et des exercices simulés de phishing pour renforcer la sensibilisation à la sécurité. En outre, créez des politiques claires et simples pour guider les pratiques de communication sécurisées.

8. Restez informé des réglementations sur les e-mails

Se tenir au courant des réglementations sur les e-mails est essentiel pour maintenir vos communications conformes. Voici ce qu’il faut savoir :

Connaissez les règles : Des lois comme le RGPD et CAN-SPAM sont souvent mises à jour pour protéger la vie privée et les droits des consommateurs.

Vérifiez vos politiques : Examinez régulièrement vos processus de gestion du consentement, de stockage des données et de désinscription pour vous assurer qu’ils respectent les dernières exigences.

Auditez votre système : Des audits réguliers peuvent vous aider à identifier les lacunes ou les domaines à améliorer.

Vous avez un doute sur des règles spécifiques ? Consultez un expert juridique ou un spécialiste de la conformité pour éviter les amendes et protéger la réputation de votre marque.

Les meilleures solutions pour simplifier la conformité des emails

Les solutions efficaces de gestion de la conformité des emails sont essentielles pour répondre aux exigences réglementaires, protéger les données et sécuriser les communications. Voici un aperçu des principaux types de solutions utilisées par les professionnels de l'informatique, ainsi que quelques fournisseurs notables dans chaque catégorie :

1. Chiffrement des emails

Ces solutions protègent les informations sensibles en cryptant le contenu et les pièces jointes des emails. Cela garantit que seuls les destinataires autorisés peuvent accéder aux informations.

Fournisseurs :

Proofpoint Encryption : Propose un chiffrement basé sur des politiques et une livraison sécurisée des messages sensibles.

Mimecast Secure Messaging : Fournit un chiffrement convivial pour les emails sortants avec des capacités de suivi.

Virtru : Permet un chiffrement de bout en bout s'intégrant parfaitement à Gmail et Outlook.

2. Archivage des emails

Les solutions d'archivage stockent automatiquement les emails dans un référentiel sécurisé et consultable. Cela est utile pour conserver les communications professionnelles, les recherches légales et les audits réglementaires.

Fournisseurs :

Barracuda Message Archiver : Propose des solutions cloud et sur site pour un archivage sécurisé des emails avec des fonctions de recherche faciles.

Microsoft Purview (anciennement Microsoft Compliance) : Offre un archivage évolutif avec une forte intégration pour les utilisateurs d’Office 365.

Google Vault : Une option simple d'archivage pour les utilisateurs de Gmail avec des outils pour la rétention, l'eDiscovery, et plus encore.

3. Surveillance des emails et gestion des politiques

Ces solutions garantissent que les communications par email respectent les politiques de l’entreprise et les réglementations en matière de conformité, en surveillant ou filtrant les messages. Elles aident les organisations à réduire les risques liés aux communications inappropriées.

Fournisseurs :

Exclaimer : Offre un contrôle centralisé des signatures d'email, garantissant une image de marque cohérente et conforme pour tous les emails.

Outils de gestion SPF/DKIM/DMARC (par ex. Agari, DMARC Analyzer) : Surveillent et appliquent les protocoles d'authentification des emails pour prévenir le spoofing et le phishing.

Tessian : Analyse les comportements des emails pour détecter les erreurs humaines et éviter les violations de données.

4. Prévention de la perte de données par email (DLP)

Les solutions DLP empêchent les informations sensibles de quitter l’organisation en scannant le contenu des emails sortants pour détecter des violations de conformité ou des partages non autorisés.

Fournisseurs :

Symantec Email Security (Broadcom) : Inclut des fonctionnalités DLP avancées pour les emails avec des capacités de scan sophistiquées.

Forcepoint Email Security : Surveille les emails contenant des informations sensibles et propose des options de remédiation automatique.

Microsoft Defender for Office 365 : Offre des politiques DLP personnalisables et des étiquettes de sensibilité pour répondre aux besoins de conformité.

5. Passerelles anti-spam et conformes

Ces solutions bloquent les emails indésirables pour garantir le respect des lois anti-spam. Elles fournissent également des fonctionnalités de sécurité et de conformité.

Fournisseurs :

SpamTitan (TitanHQ) : Combine anti-spam, filtrage des emails, et fonctionnalités de conformité.

Cisco Secure Email (anciennement IronPort) : Fournit un filtrage robuste avec des options de chiffrement et d'archivage.

SonicWall Email Security : Une solution pour prévenir le spam, le phishing et les violations réglementaires.

6. Renseignement sur les menaces par email

Ces solutions sécurisent les emails tout en soutenant la conformité, détectant les activités malveillantes ou frauduleuses pouvant entraîner des infractions réglementaires.

Fournisseurs :

Proofpoint Essentials : Offre une protection avancée contre les menaces pour les petites organisations tout en assurant la conformité.

Egress Defend : Combine détection des menaces et outils pour protéger les données sensibles et maintenir la conformité.

Trend Micro Email Security : Intègre une analyse des menaces pilotée par l’IA avec des fonctionnalités spécifiques à la conformité.

Adoptez une approche proactive pour la conformité des emails

La conformité des emails ne devrait pas simplement être perçue comme une case à cocher pour éviter des pénalités ou des problèmes juridiques. Considérez-la comme une stratégie commerciale essentielle pour protéger vos clients, améliorer leur expérience et bâtir la confiance dans votre marque.

En donnant la priorité à la conformité, votre organisation favorise un succès durable. En comprenant les réglementations clés, en adoptant des meilleures pratiques et en utilisant des solutions avancées de conformité des emails, vous pourrez gérer vos communications en toute confiance tout en renforçant votre réputation.