by Exclaimer

Utiliser le contrôle d'accès basé sur les rôles (RBAC) pour la gestion centralisée des signatures email

18 February 2025

0 min read

Introduction

Gérer les signatures email devient un défi croissant pour les équipes informatiques déjà surchargées par les demandes organisationnelles. Les mises à jour constantes, les demandes du marketing, les préoccupations liées à la conformité et les incohérences de branding rendent la gestion des signatures exigeante et sujette aux erreurs. Les administrateurs IT doivent trouver un équilibre entre le contrôle centralisé et la possibilité de donner aux employés une certaine autonomie sans créer de chaos.

Ce guide explique le contrôle d'accès basé sur les rôles (RBAC) et son lien avec la gestion centralisée des signatures email. À la fin, vous comprendrez le RBAC et disposerez d'étapes concrètes pour rationaliser la gestion des signatures email dans votre entreprise.

Qu'est-ce que le contrôle d'accès basé sur les rôles (RBAC) ?

À mesure que les systèmes IT deviennent plus complexes, sécuriser l'accès aux données et aux ressources devient un défi. Les méthodes traditionnelles de contrôle d'accès montrent souvent leurs limites, tandis que le RBAC simplifie ce processus en accordant l'accès en fonction du rôle et des responsabilités d'un utilisateur. Cela signifie que les employés n'ont accès qu'aux ressources dont ils ont besoin.

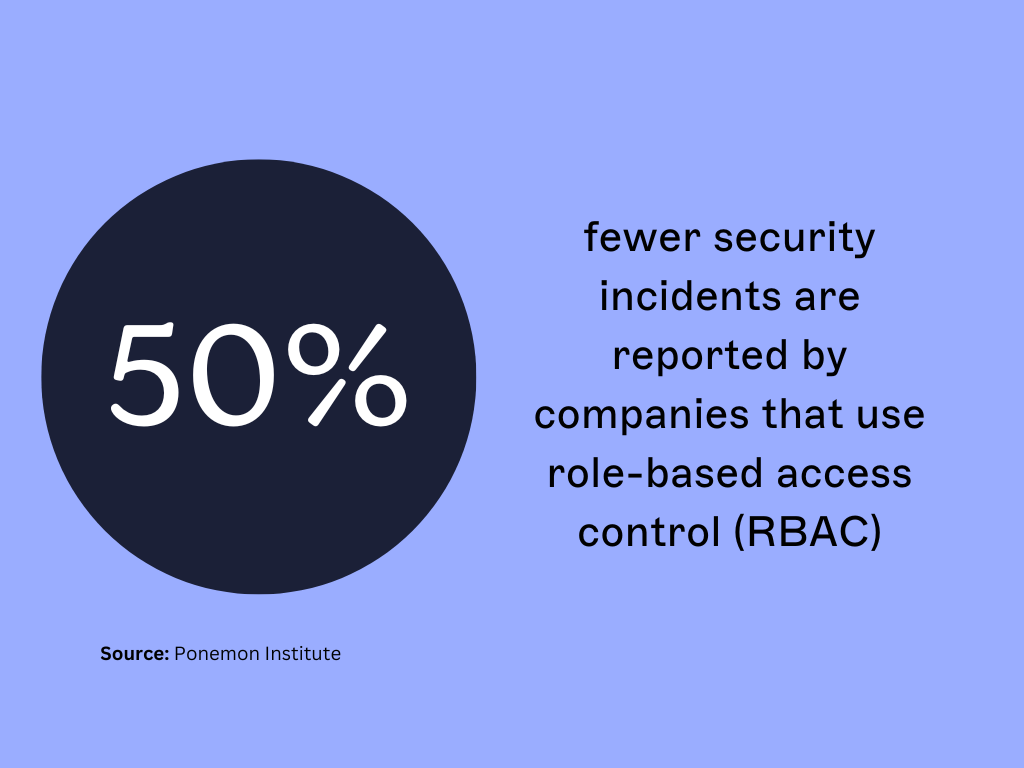

Les organisations qui utilisent le RBAC en retirent des avantages significatifs. Selon un rapport de l'institut Ponemon, les entreprises enregistrent jusqu'à 50 % d'incidents de sécurité en moins, 40 % de problèmes de conformité en moins, et des coûts réduits liés aux violations de données grâce au RBAC. Cela s'explique par une approche structurée du contrôle d'accès, facilitant la gestion des permissions pour les équipes IT.

Comment fonctionne le contrôle d'accès basé sur les rôles (RBAC) ?

Le RBAC attribue des permissions basées sur des rôles, plutôt que sur des individus. Les rôles, comme celui de responsable RH ou d'administrateur IT, sont associés à des niveaux d'accès prédéfinis, adaptés aux fonctions spécifiques d'un poste. Par exemple :

Un responsable RH peut modifier les dossiers des employés.

Un représentant commercial peut consulter les informations des clients.

En respectant le principe du moindre privilège (PoLP), le RBAC donne aux utilisateurs uniquement les accès dont ils ont besoin. Cela réduit les risques tels que les menaces internes ou les abus d'identifiants.

Les systèmes RBAC reposent sur trois principes fondamentaux :

Assignation de rôle : Les utilisateurs doivent se voir attribuer un rôle pour accéder aux ressources.

Autorisation de rôle : Seuls les utilisateurs autorisés peuvent activer les rôles qui leur ont été assignés.

Autorisation des permissions : Les utilisateurs ne peuvent exécuter que les actions ou accéder aux données définies par leur rôle.

Comment le RBAC fonctionne-t-il dans des scénarios réels ?

Le RBAC peut sembler complexe, mais comprendre son application dans des scénarios concrets le rend plus facile à mettre en œuvre. Voici quelques exemples pratiques de RBAC dans différents contextes :

1. Système IT en entreprise

Rôles : Administrateur, manager, employé

Permissions :

Administrateur : Accès complet à tous les systèmes, y compris la gestion des utilisateurs, les configurations systèmes et les informations sensibles.

Manager : Accès aux rapports de performance de l'équipe, aux outils de gestion de projet et aux workflows d'approbation.

Employé : Accès aux outils de travail personnels, à l'email et aux fichiers de projet pertinents à leur rôle.

2. Plateforme e-commerce

Rôles : Administrateur, vendeur, client

Permissions :

Administrateur : Gestion complète de la plateforme, y compris les comptes utilisateurs, les listes de produits et les transactions financières.

Vendeur : Ajout et gestion de leurs propres listes de produits, consultation des données de ventes et traitement des commandes.

Client : Navigation sur les produits, passation de commandes et consultation de leur historique d’achats.

3. Services cloud

Rôles : Propriétaire, développeur, spectateur

Permissions :

Propriétaire : Contrôle total de l’environnement cloud, y compris la facturation, la gestion des utilisateurs et l’allocation des ressources.

Développeur : Accès aux outils de développement, aux dépôts de code et aux environnements de test.

Spectateur : Accès en lecture seule aux rapports, tableaux de bord et documentation.

Comment le RBAC s'applique-t-il à la gestion centralisée des signatures d'e-mail ?

Le contrôle d'accès basé sur les rôles (RBAC) simplifie la gestion des signatures d'e-mail dans les entreprises. Il attribue des autorisations en fonction des rôles, comme les fonctions ou les départements, au lieu de gérer l'accès pour chaque utilisateur individuellement. Cela permet de gagner du temps, d'augmenter l'efficacité, d'améliorer la sécurité et de permettre aux entreprises de se développer plus efficacement.

Cependant, pour que le RBAC fonctionne efficacement, vous devez utiliser une solution de gestion de signatures d'e-mail. Donner aux employés un accès à des infrastructures critiques ou à des systèmes sensibles uniquement pour mettre à jour des signatures n'est ni pratique ni sécurisé. La gestion de ces systèmes exige une expertise technique que la plupart des employés n'ont tout simplement pas.  Voici comment le RBAC simplifie la gestion centralisée des signatures d'e-mail avec une solution dédiée :

Voici comment le RBAC simplifie la gestion centralisée des signatures d'e-mail avec une solution dédiée :

1. Gain de temps administratif

Le RBAC élimine la nécessité pour les administrateurs informatiques de gérer manuellement chaque mise à jour de signature d’e-mail. En attribuant des autorisations prédéfinies aux rôles, les mises à jour sont plus rapides. Les utilisateurs désignés peuvent même déléguer des mises à jour spécifiques, comme l'ajout d'un numéro de téléphone à l’échelle d’un département. Cela libère l'équipe informatique pour se concentrer sur d'autres projets.

2. S'adapte à la croissance de votre entreprise

À mesure que votre organisation se développe, la gestion des signatures d'e-mail pour des équipes de plus en plus grandes ou des structures complexes devient plus facile avec le RBAC. Vous pouvez facilement ajouter de nouveaux rôles et autorisations, permettant à votre entreprise de gérer ses signatures d'e-mail de manière centralisée sans augmenter la charge de travail.

3. Renforce la sécurité et la conformité

Le RBAC accorde l'accès aux signatures d’e-mail de l’entreprise uniquement aux personnes appropriées. En limitant les autorisations à des rôles spécifiques, il réduit le risque de modifications non autorisées des signatures, protégeant ainsi votre organisation des problèmes de sécurité et de branding. Cela aide votre entreprise à rester sécurisée tout en conservant le contrôle sur les communications par e-mail.

4. Assure la cohérence de la marque

Le RBAC aide les équipes marketing à maintenir une image de marque cohérente dans les signatures d'e-mail de toute l’entreprise. Il élimine le besoin de microgérer les utilisateurs individuels, garantissant que les e-mails restent professionnels et conformes aux directives de la marque.

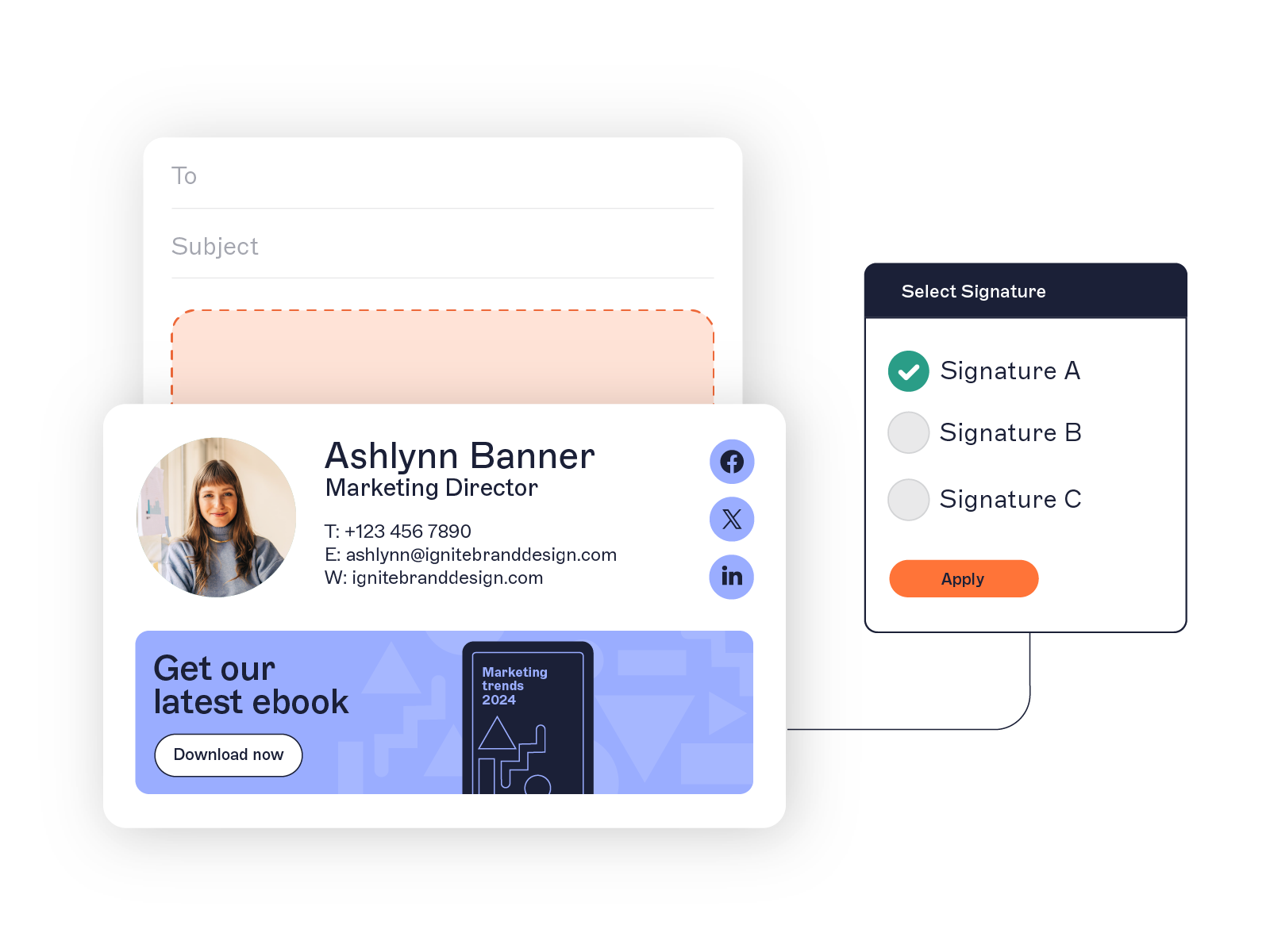

5. Améliore l'expérience des employés

Le RBAC permet aux employés d'apporter des modifications mineures via un éditeur de détails utilisateur, comme les horaires de travail ou les pronoms de genre préférés, sans attendre l'intervention de l’équipe informatique. Cela réduit les délais et améliore l’efficacité de tous.

RBAC et gestion centralisée des signatures d'e-mail avec Exclaimer

Prenons une entreprise de 500 employés. Sans une plateforme centralisée de gestion des signatures d'e-mail, l'équipe informatique est submergée de demandes de mises à jour. Cela peut concerner un nouveau titre de poste, une mise à jour de logo ou une campagne marketing urgente. Cela entraîne des retards, des incohérences dans les signatures et de la frustration pour l'équipe informatique comme pour les employés.

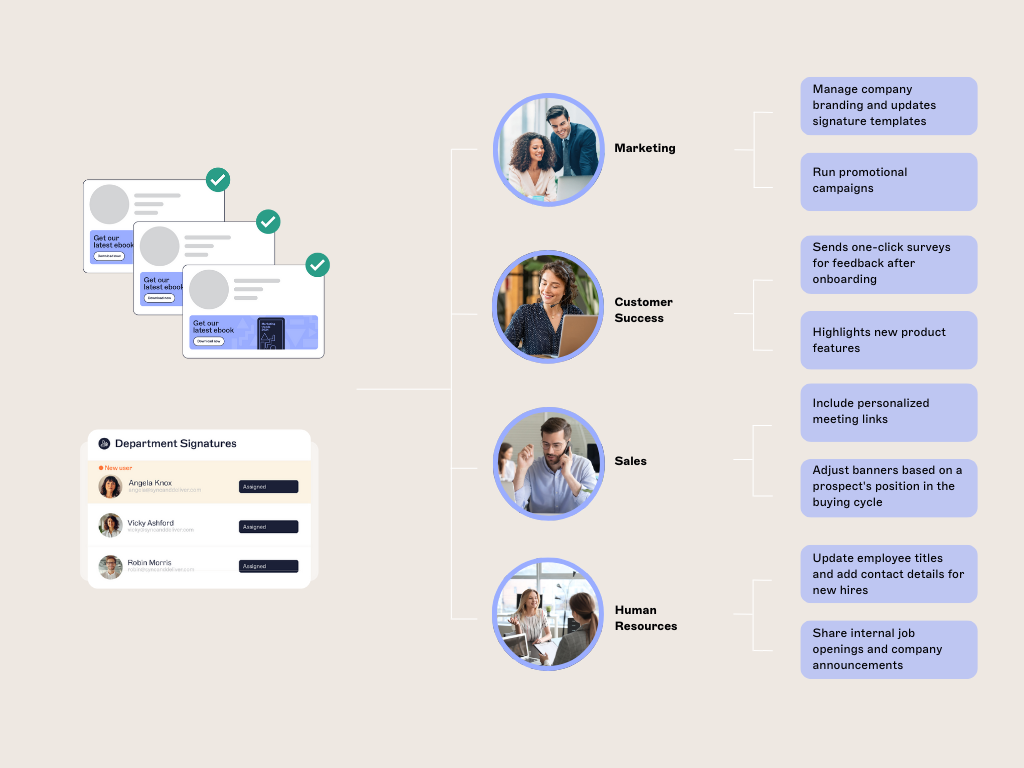

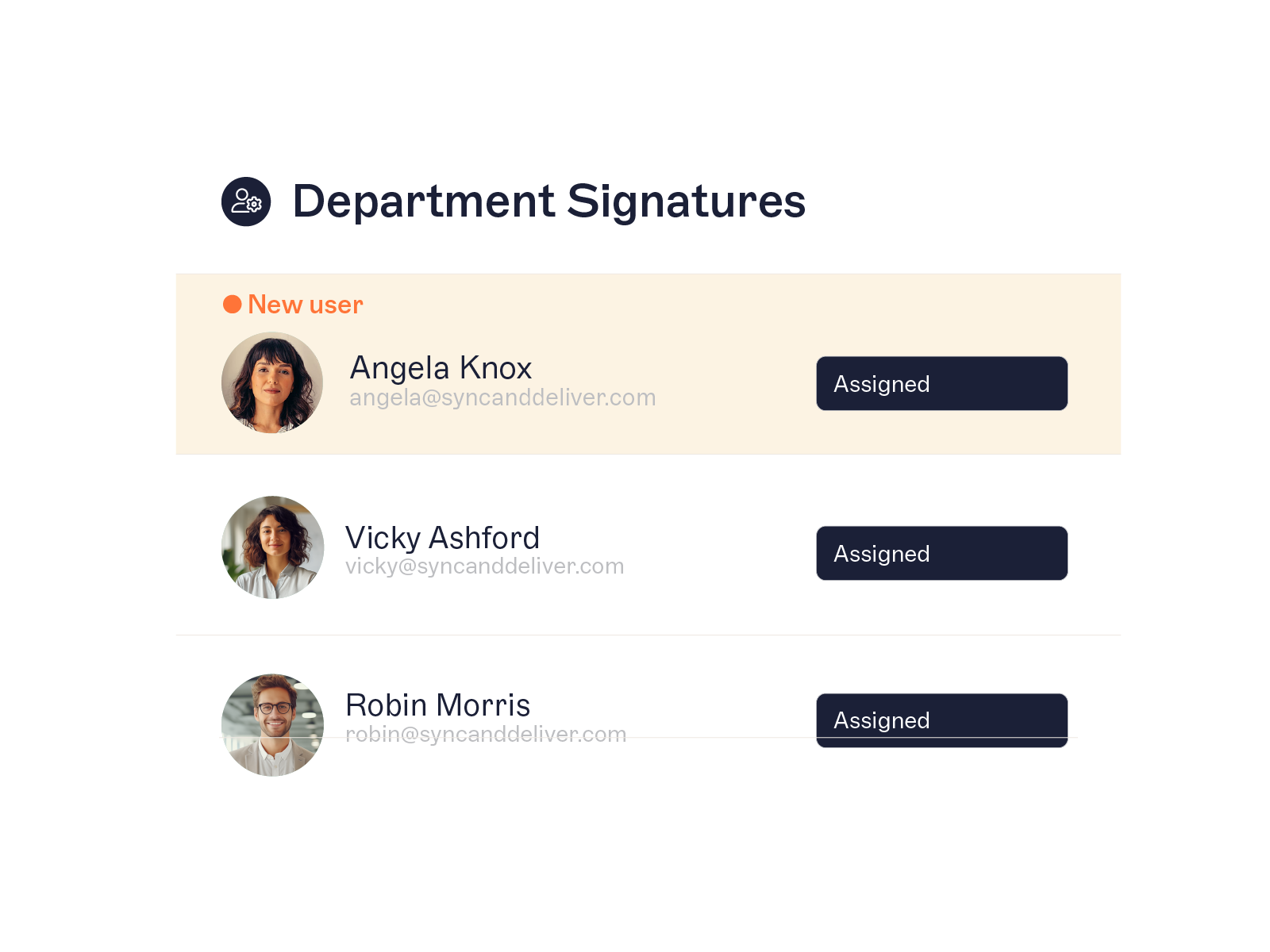

Après avoir adopté un modèle RBAC avec le logiciel de signatures d’e-mail d’Exclaimer, l'équipe informatique attribue des autorisations utilisateur basées sur les rôles des départements :

Marketing : Gère l’image de marque de l’entreprise, met à jour les modèles de signature et lance des campagnes promotionnelles.

RH : Met à jour les titres des employés, ajoute les coordonnées des nouvelles recrues, partage des offres d’emploi internes et des annonces importantes via les signatures d’e-mail.

Ventes : Inclut des liens de réunion personnalisés et adapte les bannières en fonction de la position d’un prospect dans le cycle d’achat.

Service client : Envoie des sondages en un clic pour recueillir des retours après une intégration et met en avant les nouvelles fonctionnalités de produits.

Cette configuration donne à des membres d'équipe spécifiques des droits de gestion utilisateur pour mettre à jour leurs signatures d’e-mail dans des limites définies, réduisant ainsi la charge de travail de l’équipe informatique. L’image de marque reste cohérente dans toute l’organisation, tandis que les employés bénéficient de mises à jour plus rapides et d’une meilleure efficacité.

Comment implémenter le RBAC dans la gestion centralisée des signatures d'email

Ce guide étape par étape vous aidera à déployer le contrôle d'accès basé sur les rôles (RBAC) pour gérer efficacement et en toute sécurité les signatures d'email de votre organisation.

1. Auditez votre processus actuel de gestion des signatures

Commencez par évaluer votre configuration actuelle de gestion des signatures d'email. Y a-t-il des retards dans la mise à jour des signatures ? Une incohérence dans l'image de marque ou des lacunes en matière de sécurité ? Cet audit permettra d'identifier les zones nécessitant une délégation, pour mettre en place un processus centralisé et plus fluide.

2. Définissez les rôles et permissions

Travaillez avec différents départements pour définir des rôles et permissions utilisateurs adaptés à vos besoins opérationnels :

Admins : Contrôle total pour gérer les modèles, les mentions légales d'email et les intégrations.

Managers : Limités à la mise à jour des signatures pour leurs équipes.

Employés : Autorisés à mettre à jour uniquement certains détails personnels, comme les horaires de travail.

3. Choisissez la bonne plateforme

Sélectionnez une solution de gestion de signatures d'email qui prend en charge le RBAC et répond aux besoins de votre organisation. Recherchez des fonctionnalités comme :

Contrôle centralisé des modèles.

Permissions granulaires pour un accès adapté.

Journaux d'audit pour suivre les modifications et renforcer la responsabilisation.

4. Créez et attribuez les permissions

Utilisez votre plateforme pour attribuer des permissions utilisateur en fonction des rôles définis. Gardez cela simple et ciblé : des permissions complexes peuvent provoquer de la confusion et réduire l'efficacité.

5. Formez les utilisateurs qui mettront à jour les signatures

Offrez une formation adaptée à chaque groupe d'utilisateurs sur la mise à jour des signatures. Aidez les employés à comprendre leurs permissions d'accès. Guidez les managers ou admins sur la façon de superviser le processus de gestion des signatures d'email. Une documentation claire ou de courtes formations garantiront une utilisation efficace de la plateforme par tous.

6. Surveillez et révisez

Le RBAC n’est pas une solution figée. Passez régulièrement en revue les permissions pour vérifier qu'elles correspondent toujours aux besoins de votre organisation. Gardez un œil sur la conformité et l'efficacité, en apportant des ajustements si nécessaire.

En suivant ces étapes, vous pourrez gérer centralement vos signatures d'email tout en assurant une image de marque cohérente, une sécurité renforcée et une collaboration sans accroc.

Simplifiez la gestion centralisée des signatures d'email

Exclaimer offre la meilleure solution de gestion centralisée des signatures d'email. Elle fournit aux équipes IT tout ce dont elles ont besoin en un seul endroit tout en déléguant les mises à jour grâce au contrôle d'accès basé sur les rôles (RBAC).  Avec Exclaimer, vous bénéficiez de :

Avec Exclaimer, vous bénéficiez de :

Signatures d'email cohérentes et professionnelles pour toute votre organisation, assurant une identité visuelle toujours impeccable.

Fonctionnalités conviviales permettant aux départements non techniques de mettre à jour les signatures sans dépendre de l'IT.

Intégration avec les principales plateformes d'email comme Microsoft 365 et Google Workspace, garantissant une compatibilité avec votre infrastructure existante.

Gestion des signatures sur mesure, permettant des signatures uniques pour des équipes, départements ou campagnes spécifiques.

Journaux d'audit complets, pour suivre les modifications et maintenir une responsabilisation totale.

En résumé

Le RBAC simplifie la gestion centralisée des signatures d'email et permet aux organisations de déléguer les mises à jour, de gagner du temps et d'améliorer la sécurité. En comprenant le fonctionnement du RBAC, les entreprises peuvent gérer efficacement les signatures tout en donnant aux employés la possibilité d'effectuer de petites modifications.

Avec le logiciel d'Exclaimer, la gestion des signatures d'email n'a jamais été aussi simple ni aussi efficace. Essayez gratuitement Exclaimer dès aujourd'hui et découvrez à quel point la gestion centralisée des signatures peut être facile.